Configure an integration for Google Cloud Storage¶

Ce chapitre décrit comment configurer un accès sécurisé aux fichiers de données stockés dans un compartiment Google Cloud Storage.

Configure a Snowflake storage integration¶

Cette section explique comment utiliser les intégrations de stockage pour permettre à Snowflake de lire des données et de les écrire dans un compartiment de Google Cloud Storage référencé dans une zone de préparation externe (c’est-à-dire stockage Cloud). Les intégrations sont des objets Snowflake de première classe nommés, qui évitent de transmettre des identifiants de connexion explicites de fournisseur de Cloud, telles que des clés secrètes ou des jetons d’accès. Les objets d’intégration, quant à eux, font référence à un compte de service de stockage Cloud. Un administrateur de votre organisation accorde des autorisations au compte de service dans le compte Cloud Storage.

Les administrateurs peuvent également limiter les utilisateurs à un ensemble spécifique de compartiments Cloud Storage (et de chemins d’accès facultatifs) auxquels accèdent des zones de préparation externes utilisant l’intégration.

Note

Pour suivre les instructions de cette section, vous devez avoir accès à votre projet Cloud Storage en tant qu’éditeur de projet. Si vous n’êtes pas un éditeur de projet, demandez à votre administrateur Cloud Storage d’effectuer ces tâches.

Confirmez que Snowflake prend en charge la région Google Cloud Storage dans laquelle votre stockage est hébergé. Pour plus d’informations, voir Régions Cloud prises en charge.

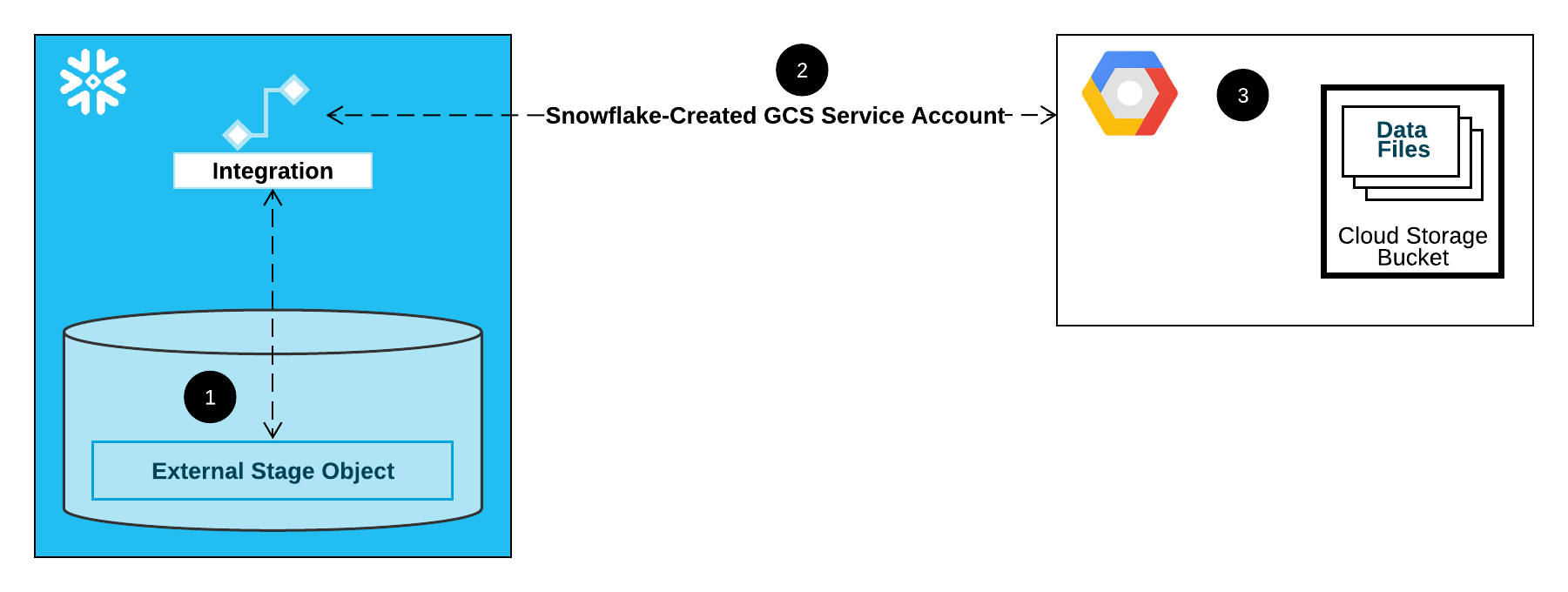

Le diagramme suivant illustre le flux d’intégration d’une zone de préparation Cloud Storage :

Une zone de préparation externe (c’est-à-dire le stockage Cloud) fait référence à un objet d’intégration de stockage dans sa définition.

Snowflake associe automatiquement l’intégration de stockage à un compte de service Cloud Storage créé pour votre compte. Snowflake crée un seul compte de service référencé par toutes les intégrations de stockage GCS de votre compte Snowflake.

Un éditeur de projet pour votre projet Cloud Storage accorde des autorisations au compte de service pour accéder au compartiment référencé dans la définition de la zone de stockage. Notez que de nombreux objets de zone de stockage externes peuvent référencer différents compartiments et chemins et utiliser la même intégration pour l’authentification.

Lorsqu’un utilisateur charge ou décharge des données depuis ou vers une zone de préparation, Snowflake vérifie les autorisations accordées au compte de service sur le compartiment avant d’autoriser ou de refuser l’accès.

Dans cette section :

Étape 1 : Création d’une intégration de stockage Cloud dans Snowflake¶

Créez une intégration à l’aide de la commande CREATE STORAGE INTEGRATION. Une intégration est un objet Snowflake qui délègue la responsabilité de l’authentification pour un stockage externe dans le Cloud à une entité générée par Snowflake (c’est-à-dire un compte de service de stockage Cloud). Pour accéder aux compartiments Cloud Storage, Snowflake crée un compte de service auquel des autorisations peuvent être accordées pour accéder aux compartiments dans lesquels vos fichiers de données sont stockés.

Une seule intégration de stockage peut prendre en charge plusieurs zones de préparation externe (c’est-à-dire GCS). L’URL dans la définition de zone de préparation doit correspondre aux compartiments GCS (et aux chemins facultatifs) spécifiés pour le paramètre STORAGE_ALLOWED_LOCATIONS.

Note

Seuls les administrateurs de compte (utilisateurs dotés du rôle ACCOUNTADMIN) ou un rôle disposant du privilège global CREATE INTEGRATION peuvent exécuter cette commande SQL.

CREATE STORAGE INTEGRATION <integration_name>

TYPE = EXTERNAL_STAGE

STORAGE_PROVIDER = 'GCS'

ENABLED = TRUE

STORAGE_ALLOWED_LOCATIONS = ('gcs://<bucket>/<path>/', 'gcs://<bucket>/<path>/')

[ STORAGE_BLOCKED_LOCATIONS = ('gcs://<bucket>/<path>/', 'gcs://<bucket>/<path>/') ]

Où :

integration_nameest le nom de la nouvelle intégration.bucketest le nom d’un compartiment de stockage Cloud qui stocke vos fichiers de données (c’est-à-diremybucket). Les paramètres STORAGE_ALLOWED_LOCATIONS requis et STORAGE_BLOCKED_LOCATIONS facultatif limitent ou bloquent l’accès à ces compartiments, respectivement, lors de la création ou de la modification de zones de préparation faisant référence à cette intégration.pathest un chemin facultatif qui peut être utilisé pour fournir un contrôle granulaire sur les objets du compartiment.

L’exemple suivant crée une intégration qui limite explicitement les zones de préparation externes utilisant l’intégration pour faire référence à l’un des deux compartiments et des chemins. Dans une étape ultérieure, nous allons créer une zone de préparation externe qui fait référence à l’un de ces compartiments et chemins.

Les zones de préparation externes supplémentaires qui utilisent également cette intégration peuvent faire référence aux compartiments et aux chemins autorisés :

CREATE STORAGE INTEGRATION gcs_int TYPE = EXTERNAL_STAGE STORAGE_PROVIDER = 'GCS' ENABLED = TRUE STORAGE_ALLOWED_LOCATIONS = ('gcs://mybucket1/path1/', 'gcs://mybucket2/path2/') STORAGE_BLOCKED_LOCATIONS = ('gcs://mybucket1/path1/sensitivedata/', 'gcs://mybucket2/path2/sensitivedata/');

Étape 2 : Récupérer le compte de service Cloud Storage de votre compte Snowflake¶

Exécutez la commande DESCRIBE INTEGRATION pour extraire l’ID du compte de service Cloud Storage créé automatiquement pour votre compte Snowflake :

DESC STORAGE INTEGRATION <integration_name>;

Où :

integration_nameest le nom de l’intégration que vous avez créée dans l’Étape 1 : Création d’une intégration de stockage Cloud dans Snowflake (dans ce sujet).

Par exemple :

DESC STORAGE INTEGRATION gcs_int; +-----------------------------+---------------+-----------------------------------------------------------------------------+------------------+ | property | property_type | property_value | property_default | +-----------------------------+---------------+-----------------------------------------------------------------------------+------------------| | ENABLED | Boolean | true | false | | STORAGE_ALLOWED_LOCATIONS | List | gcs://mybucket1/path1/,gcs://mybucket2/path2/ | [] | | STORAGE_BLOCKED_LOCATIONS | List | gcs://mybucket1/path1/sensitivedata/,gcs://mybucket2/path2/sensitivedata/ | [] | | STORAGE_GCP_SERVICE_ACCOUNT | String | service-account-id@project1-123456.iam.gserviceaccount.com | | +-----------------------------+---------------+-----------------------------------------------------------------------------+------------------+

La propriété STORAGE_GCP_SERVICE_ACCOUNT dans la sortie indique le compte du service de stockage Cloud créé pour votre compte Snowflake (c’est-à-dire service-account-id@project1-123456.iam.gserviceaccount.com). Nous fournissons un seul compte de service Cloud Storage pour l’ensemble de votre compte Snowflake. Toutes les intégrations Cloud Storage utilisent ce compte de service.

Étape 3 : Accorder au compte de service des autorisations lui permettant d’accéder à des objets du compartiment¶

Les instructions pas à pas suivantes décrivent comment configurer les autorisations d’accès IAM à Snowflake dans votre Google Cloud console afin que vous puissiez utiliser un compartiment de stockage Cloud pour charger et décharger des données :

Create a custom IAM role¶

Créez un rôle personnalisé disposant des autorisations requises pour accéder au compartiment et obtenir des objets.

Connectez-vous à Google Cloud console en tant qu’éditeur de projet.

Dans le tableau de bord d’accueil, sélectionnez IAM & Admin » Roles.

Sélectionnez Create Role.

Saisissez un Title et un Description facultatif pour le rôle personnalisé.

Sélectionnez Add Permissions.

Filtrez la liste des autorisations et ajoutez les éléments suivants dans la liste :

Action(s)

Autorisations requises

Chargement des données uniquement

storage.buckets.getstorage.objects.getstorage.objects.list

Chargement de données avec option de purge, exécution de la commande REMOVE sur la zone de préparation

storage.buckets.getstorage.objects.deletestorage.objects.getstorage.objects.list

Chargement et déchargement des données

storage.buckets.get(pour le calcul des coûts de transfert des données)storage.objects.createstorage.objects.deletestorage.objects.getstorage.objects.list

Déchargement des données uniquement

storage.buckets.getstorage.objects.createstorage.objects.deletestorage.objects.list

Utilisation de COPY FILES pour copier des fichiers dans une zone de préparation externe

Vous devez disposer des autorisations supplémentaires suivantes :

storage.multipartUploads.abortstorage.multipartUploads.createstorage.multipartUploads.liststorage.multipartUploads.listParts

Sélectionnez Add.

Sélectionnez Create.

Assign the custom role to the Cloud Storage Service Account¶

Connectez-vous à Google Cloud console en tant qu’éditeur de projet.

Dans le tableau de bord d’accueil, sélectionnez Cloud Storage » Buckets.

Filtrez la liste des compartiments et sélectionnez le compartiment que vous avez spécifié lors de la création de votre intégration de stockage.

Sélectionnez Permissions » View by principals, puis sélectionnez Grant access.

Sous Add principals, collez le nom du compte de service que vous avez récupéré à partir de la sortie de commande DESC STORAGE INTEGRATION.

Sous Assign roles, sélectionnez le rôle personnalisé IAM que vous avez créé précédemment, puis Save.

Important

Si votre organisation Google Cloud a été créée le 3 mai 2024 ou après cette date, Google Cloud applique une contrainte de restriction de domaine dans les politiques d’organisation du projet. La contrainte par défaut répertorie votre domaine comme seule valeur autorisée.

Pour permettre au compte de service Snowflake d’accéder à votre stockage, vous devez mettre à jour la restriction du domaine.

Grant the Cloud Storage service account permissions on the Cloud Key Management Service cryptographic keys¶

Note

Cette étape n’est requise que si votre compartiment GCS est chiffré à l’aide d’une clé stockée dans Google Cloud Key Management Service (Cloud KMS).

Connectez-vous à Google Cloud console en tant qu’éditeur de projet.

Depuis le tableau de bord d’accueil, recherchez et sélectionnez Security » Key Management.

Sélectionnez le porte-clés affecté à votre compartiment GCS.

Cliquez sur SHOW INFO PANEL dans le coin supérieur droit. Le panneau d’information du porte-clés s’affiche.

Cliquez sur le bouton ADD PRINCIPAL.

Dans le champ New principals, recherchez le nom du compte de service à partir de la DESCRIBEINTEGRATION sortie dans Étape 2 : Récupération du compte de service de stokage Cloud pour votre compte Snowflake (dans ce sujet).

Dans la liste déroulante Select a role, sélectionnez le rôle

Cloud KMS CrytoKey Encryptor/Decryptor.Cliquez sur le bouton Save. Le nom du compte de service est ajouté à la liste déroulante des rôles Cloud KMS CrytoKey Encryptor/Decryptor dans le panneau d’informations.

Note

Vous pouvez utiliser la fonction SYSTEM$VALIDATE_STORAGE_INTEGRATION pour valider la configuration de votre intégration de stockage.

Étape 4 : Création d’une zone de préparation externe¶

Créez une zone de préparation externe qui fait référence à l’intégration que vous avez créée.

Note

Vous devez utiliser un rôle qui bénéficie ou hérite du privilège USAGE sur la base de données et le schéma et du privilège CREATE STAGE sur le schéma. Le propriétaire de la zone de préparation (c’est-à-dire le rôle disposant du privilège OWNERSHIP sur la zone de préparation) doit également disposer du privilège USAGE sur l’intégration de stockage.

Reportez-vous à Exigences en matière de contrôle d’accès pour CREATE STAGE.

Pour charger ou décharger des données depuis ou vers une zone de préparation qui utilise une intégration, un rôle doit disposer du privilège USAGE sur la zone de préparation. Il n’est pas nécessaire de disposer également du privilège USAGE sur l’intégration de stockage.

Snowflake utilise des chargements en plusieurs parties lors du chargement vers Amazon S3 et Google Cloud Storage. Ce processus peut entraîner des chargements incomplets dans l’emplacement de stockage de votre zone de préparation externe.

Pour empêcher une accumulation de chargements incomplets, nous vous recommandons de définir une règle de cycle de vie. Pour obtenir des instructions, consultez la documentation Amazon S3 ou Google Cloud Storage.

Création d’une zone de préparation externe à l’aide de SQL¶

Assurez-vous que le rôle utilisé dispose ou hérite des privilèges nécessaires pour créer une zone de préparation qui utilise une intégration de stockage. Par exemple :

GRANT USAGE ON DATABASE mydb TO ROLE myrole;

GRANT USAGE ON SCHEMA mydb.stages TO ROLE myrole;

GRANT CREATE STAGE ON SCHEMA mydb.stages TO ROLE myrole;

GRANT USAGE ON INTEGRATION gcs_int TO ROLE myrole;

Vous pouvez créer une zone de préparation externe à l’aide de la commande CREATE STAGE.

Exemple 1 :

Dans cet exemple, nous définissons mydb.stages comme base de données et schéma actuels pour la session de l’utilisateur, puis nous créons une zone de préparation nommée my_gcs_stage. Dans cet exemple, la zone de préparation fait référence au compartiment Cloud Storage et au chemin d’accès mybucket1/path1, pris en charge par l’intégration. La zone de préparation fait aussi référence à un objet de format de fichier nommé appelé my_csv_format :

USE SCHEMA mydb.stages;

CREATE STAGE my_gcs_stage

URL = 'gcs://mybucket1/path1'

STORAGE_INTEGRATION = gcs_int

FILE_FORMAT = my_csv_format;

Exemple 2 :

Dans cet exemple, nous nous connectons à Google Cloud Storage à l’aide d’une clé gérée par le client (CMK) :

USE SCHEMA mydb.stages;

CREATE STAGE my_ext_stage2

URL='gcs://load/encrypted_files/'

STORAGE_INTEGRATION = gcs_int

ENCRYPTION=(TYPE = 'GCS_SSE_KMS' KMS_KEY_ID = '{a1b2c3});

FILE_FORMAT = my_csv_format;

Note

Ajoutez une barre oblique (

/) à la valeur de l’URL pour filtrer le chemin du dossier spécifié. Si la barre oblique est omise, tous les fichiers et dossiers commençant par le préfixe du chemin spécifié sont inclus.Notez que la barre oblique est nécessaire pour accéder aux fichiers de données non structurées et les récupérer dans la zone de préparation.

Le paramètre STORAGE_INTEGRATION est traité séparément des autres paramètres de la zone de préparation tels que FILE_FORMAT. La prise en charge de ces autres paramètres est identique quelle que soit l’intégration utilisée pour accéder à votre compartiment GCS.

Créer une zone de préparation externe à l’aide de Python¶

Utilisez la méthode StageCollection.create des APIs Snowflake Python pour créer une zone de préparation externe.

Comme dans l’exemple SQL précédent, l’exemple Python suivant crée une zone de préparation externe nommée my_gcs_stage dans la base de données mydb et le schéma stages :

from snowflake.core.stage import Stage

my_stage = Stage(

name="my_gcs_stage",

storage_integration="gcs_int",

url="gcs://mybucket1/path1"

)

root.databases["mydb"].schemas["stages"].stages.create(my_stage)

Note

L’API Python ne prend actuellement pas en charge le paramètre FILE_FORMAT de la commande SQL CREATE STAGE.

Création d’une zone de préparation externe avec Snowsight¶

Pour utiliser Snowsight afin de créer une zone de préparation externe nommée, procédez comme suit :

Connectez-vous à Snowsight.

Dans le menu de navigation, sélectionnez Catalog » Database Explorer.

Sélectionnez la base de données et le schéma dans lesquels vous souhaitez créer une zone de préparation.

Sélectionnez Create » Stage.

Sélectionnez Google Cloud Platform.

Entrez un Stage Name.

Saisissez l”URL de votre compartiment Google Cloud Storage.

Notez que Enable Directory Table est sélectionné par défaut. Cela vous permet de voir les fichiers sur la zone de préparation, mais nécessite un entrepôt et entraîne donc un coût. Vous pouvez choisir de désélectionner cette option pour l’instant et d’activer une table de répertoire ultérieurement.

Activez Authentication.

Sélectionnez votre intégration de stockage dans le menu.

Il est possible de développer SQL Preview pour afficher une instruction SQL générée. Pour spécifier des options supplémentaires pour votre zone de préparation telle que AUTO_REFRESH, vous pouvez ouvrir cet aperçu SQL dans une feuille de calcul.

Sélectionnez Create.

Edit existing stages to use storage integrations¶

Vous pouvez modifier une configuration de zone de préparation externe existante pour utiliser une intégration de stockage en utilisant SQL ou l’interface Web.

Note

Vous ne pouvez pas désactiver les paramètres d’authentification ou de chiffrement pour une zone de préparation.

Vous pouvez mettre à jour une zone de préparation pour utiliser une intégration de stockage pour l’authentification. Cependant, vous ne pouvez pas changer le type d’authentification en identifiants de connexion si la zone de préparation utilise déjà une intégration de stockage. Pour modifier le type d’authentification, vous pouvez supprimer et recréer la zone de préparation.

Modification d’une zone de préparation à l’aide de SQL¶

Utilisez ALTER STAGE pour modifier la zone de préparation. Par exemple :

ALTER STAGE my_gcs_stage

SET STORAGE_INTEGRATION = gcs_int;

Modification d’une zone de préparation à l’aide de Snowsight¶

Connectez-vous à Snowsight.

Dans le menu de navigation, sélectionnez Catalog » Database Explorer.

Sélectionnez la zone de préparation que vous souhaitez modifier.

Apportez les modifications souhaitées à la zone de préparation.

Sélectionnez Save.