Amazon S3の外部テーブルを自動的に更新する¶

S3バケットの `Amazon SQS(Simple Queue Service)<https://aws.amazon.com/sqs/>`_ 通知を使用すると、外部テーブルを作成し、外部テーブルメタデータを自動的に更新できます。この操作は、メタデータを外部ステージと外部パスの関連ファイルの最新セットと同期します。

パス内の新しいファイルがテーブルメタデータに追加されます。

パス内のファイルへの変更は、テーブルメタデータで更新されます。

パス内になくなったファイルは、テーブルメタデータから削除されます。

前提条件¶

続行する前に、次の前提条件を満たしていることを確認してください。

この機能は、Amazon Web Services(AWS)のSnowflakeアカウントに限定されています。

このトピックで説明されているタスクを実行するには、スキーマに対する CREATE STAGE および CREATE EXTERNAL TABLE 権限を持つロールを使用する必要があります。

さらに、 AWSへの管理アクセスが必要です。AWS の管理者でない場合は、 AWS のイベント通知を設定するために必要な手順を完了するよう AWS の管理者に依頼してください。

Snowflakeは、コスト、イベントノイズ、遅延を低減するために、外部テーブルに対してサポートされているイベントのみを送信することをお勧めします。

外部テーブルはストレージのバージョン管理(S3のバージョン管理、Google Cloud Storageのオブジェクトバージョン管理、Azure Storageのバージョン管理)をサポートしていません。

Amazon SQS 使用して外部テーブルを自動的に更新する際の制限¶

Virtual Private Snowflake(VPS) および AWS PrivateLink のお客様: Amazon SQS は現在、AWS では VPC エンドポイント としてサポートされていません。VPC 内の AWS サービス(VPS を含む)は SQS と通信できますが、このトラフィックは VPC 内にないため、VPC によって保護されません。

SQS 通知は、監視対象のS3バケットに新しいファイルが到着し、ロードする準備ができたときにSnowflakeに通知します。SQS 通知には、S3イベントとファイル名のリストが含まれます。これらには、ファイル内の実際のデータは含まれません。:emph:``。

クラウドプラットフォームのサポート¶

S3イベントメッセージを使用た外部メタデータの自動更新のトリガーは、AWS でホストされている Snowflakeアカウントでのみサポートされています。

クラウドストレージへの安全なアクセスを構成する¶

重要

データファイルを格納するS3バケットへの安全なアクセスをすでに構成している場合は、このセクションをスキップして、新しいS3イベント通知を作成するか、既存の通知を使用する に進みます。

このセクションでは、ストレージ統合を使用して、Snowflakeが外部(つまり、S3)ステージで参照されるAmazon S3バケットに対してデータを読み書きできるようにする方法について説明します。統合は、名前付きのファーストクラスのSnowflakeオブジェクトであり、秘密キーまたはアクセストークンといった、クラウドプロバイダーの明示的な認証情報を渡す必要がありません。統合オブジェクトには、 AWS IDおよびアクセス管理(IAM)ユーザー IDが保存されます。組織の管理者が、 AWS アカウントの統合 IAM ユーザー権限を付与します。

統合では、統合を使用する外部ステージを作成するときにユーザーが指定できる場所を制限するバケット(およびオプションのパス)もリストできます。

注釈

このセクションの手順を完了するには、 IAM ポリシーおよびロールの作成および管理のための AWS の権限が必要です。AWS 管理者でない場合は、 AWS 管理者にこれらのタスクを実行するように依頼します。

現在、ストレージ統合を使用した 政府リージョン のS3ストレージへのアクセスは、同じ政府リージョンの AWS でホストされているSnowflakeアカウントに限定されていることに注意してください。直接認証情報を使用した、政府リージョン外でホストされているアカウントからS3ストレージへのアクセスがサポートされています。

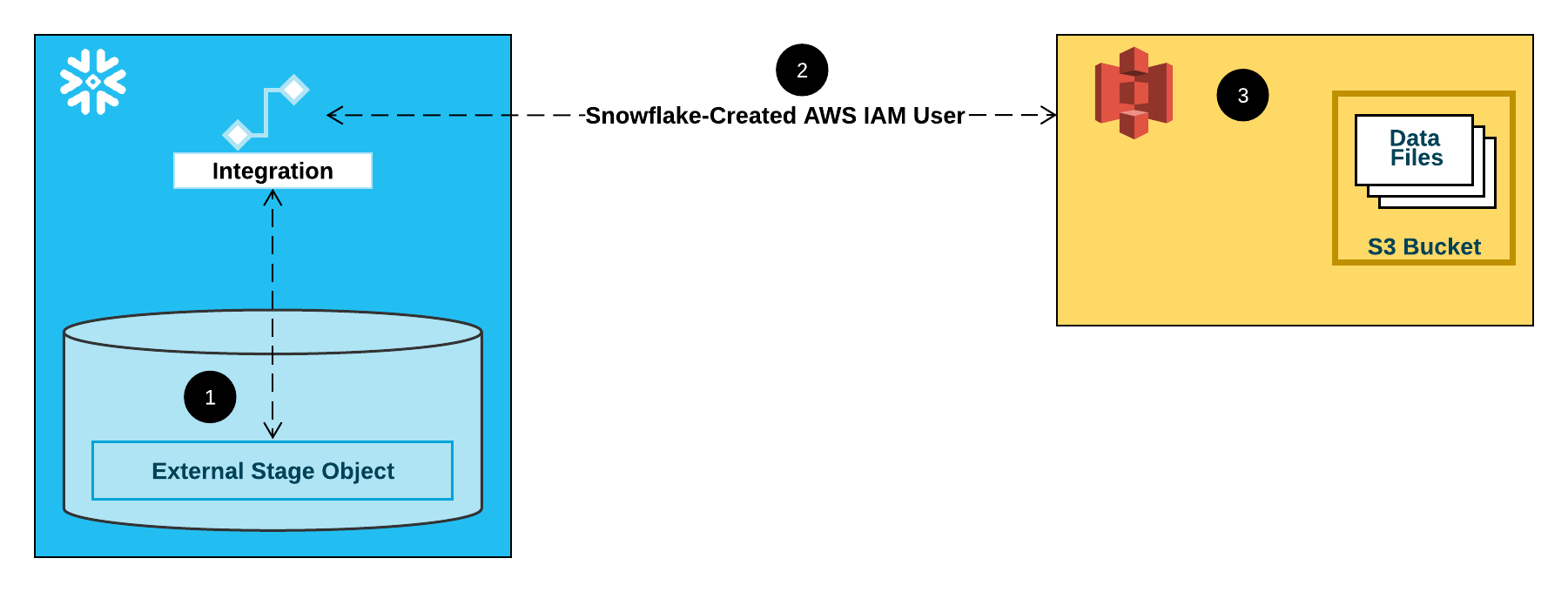

次の図は、S3ステージの統合フローを示しています。

外部(つまり、S3)ステージは、その定義でストレージ統合オブジェクトを参照します。

Snowflakeは、ストレージ統合をアカウント用に作成されたS3 IAM ユーザーに自動的に関連付けます。Snowflakeは、SnowflakeアカウントのすべてのS3ストレージ統合によって参照される単一の IAM ユーザーを作成します。

組織の AWS 管理者は、 IAM ユーザーにステージ定義で参照されているバケットにアクセスする権限を付与します。多数の外部ステージオブジェクトでは、異なるバケットとパスを参照し、認証に同じストレージ統合を使用できます。

ユーザーがステージに対してデータをロードまたはアンロードすると、Snowflakeは、アクセスを許可または拒否する前に、バケット上の IAM ユーザーに付与された権限を確認します。

重要

Snowflakeは、クラウドストレージにアクセスするときに IAM 認証情報を入力する必要がないように、安全なアクセスを構成することを強くお勧めします。その他のストレージ アクセスオプションについては、Amazon S3へのセキュアアクセスの構成 をご参照ください。

ステップ1:S3バケットのアクセス許可を構成する¶

AWS アクセス制御の要件¶

Snowflakeでは、フォルダー(およびサブフォルダー)内のファイルにアクセスできるようにするために、S3バケットおよびフォルダーに対する次の権限が必要です。

s3:GetBucketLocations3:GetObjects3:GetObjectVersions3:ListBucket

ベストプラクティスとして、Snowflakeは、S3バケットへのSnowflakeアクセス用の IAM ポリシーを作成することをお勧めします。その後、ポリシーをロールに添付し、ロールのために AWS によって生成されたセキュリティ認証情報を使用して、バケット内のファイルにアクセスできます。

IAM ポリシーを作成する¶

SnowflakeがS3バケットにアクセスするためのアクセス権限を構成するには、次のステップを実行します。

AWS 管理コンソールにサインインします。

ホームダッシュボードから、IAM を検索して選択します。

左側のナビゲーションペインから Account settings を選択します。

Security Token Service (STS) リストの Endpoints で、ご使用のアカウントが存在するSnowflake リージョン を見つけます。

STS status がアクティブでない場合は、トグルを Active に動かします。

左側のナビゲーションペインから Policies を選択します。

Create Policy を選択します。

Policy editor には、 JSON を選択します。

SnowflakeがS3バケットおよびフォルダーにアクセスできるようにするポリシードキュメントを追加するには、次の構文ブロックをコピーしてポリシーエディターに貼り付けます。

注釈

このポリシードキュメント(JSON 形式)は、単一のバケットとフォルダーパスを使用してデータをロードまたはアンロードするために必要な権限をSnowflakeに提供します。

政府リージョン のバケットのAmazonリソース名(ARN)には、

arn:aws-us-gov:s3:::プレフィックスが付きます。"s3:prefix":条件を["*"]または["< パス>/*"]に設定すると、指定されたバケット内のすべてのプレフィックスまたはバケット内のパスへのアクセスがそれぞれ許可されます。AWS ポリシーは、さまざまなセキュリティユースケースをサポートします。

bucketとprefixを実際のバケット名とフォルダーパスプレフィックスに置き換えます。Next を選択します。

Policy name (例:

snowflake_access)とオプションの Description を入力します。Create policy を選択します。

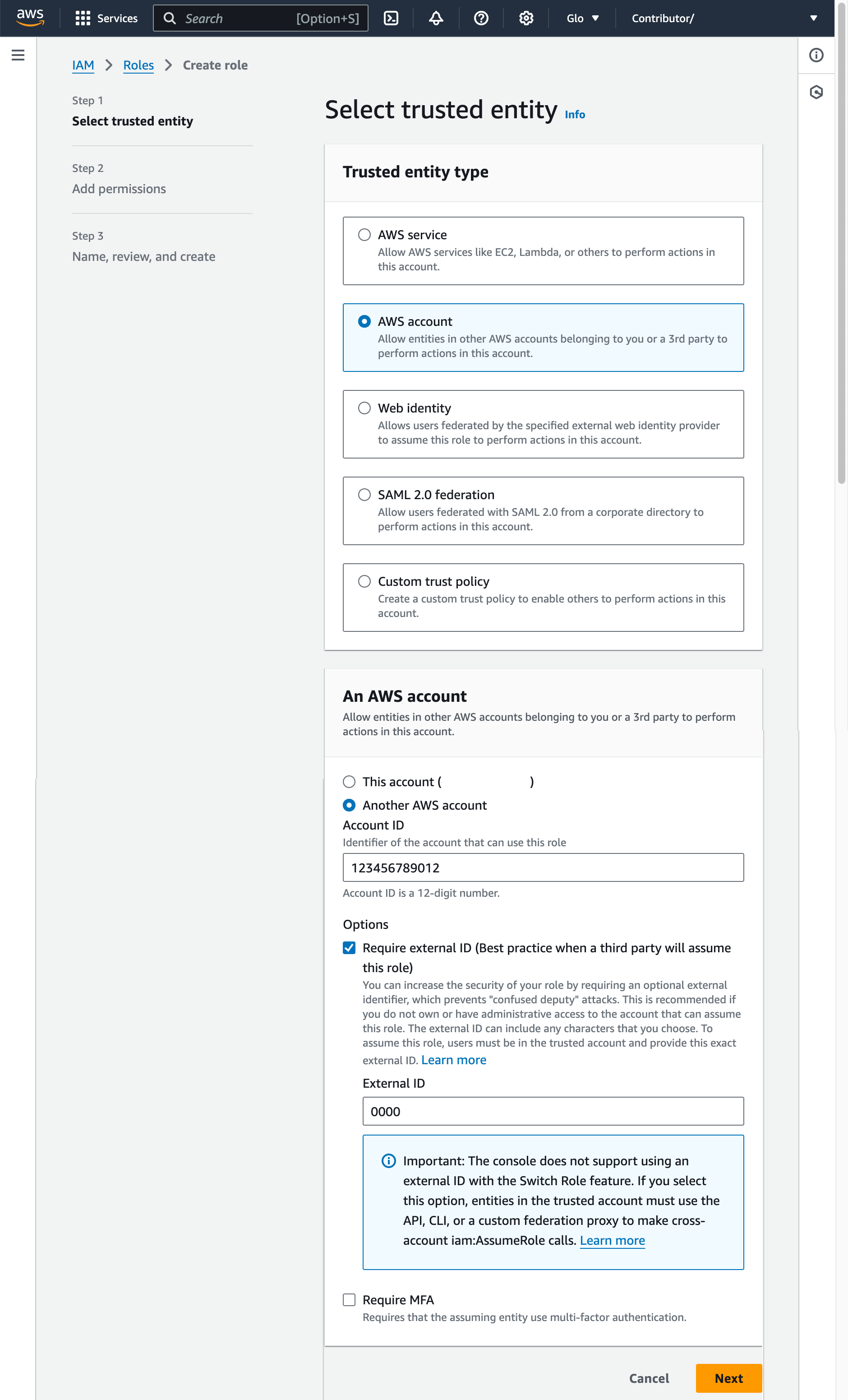

ステップ2: IAM ロールを AWS で作成する¶

AWS 管理コンソールでSnowflakeのアクセス許可を設定するには、次の手順を実行します。

IDおよびアクセス管理(IAM)ダッシュボードの左側のナビゲーションペインから、 Roles を選択します。

Create role を選択します。

信頼できるエンティティタイプとして AWS account を選択します。

Another AWS account の選択

Account ID フィールドに、自分の AWS アカウント ID を一時的に入力します。後で、信頼関係を変更し、Snowflakeへのアクセスを許可します。

Require external ID オプションを選択します。外部 ID は、Snowflakeなどのサードパーティに AWS リソース(S3バケットなど)へのアクセスを許可するために使用されます。

0000などのプレースホルダー ID を入力します。後のステップで、 IAM ロールの信頼関係を変更し、ストレージ統合の外部 ID を指定します。Next を選択します。

ステップ1:S3バケットのアクセス許可を構成する (このトピック内) で作成したポリシーを選択します。

Next を選択します。

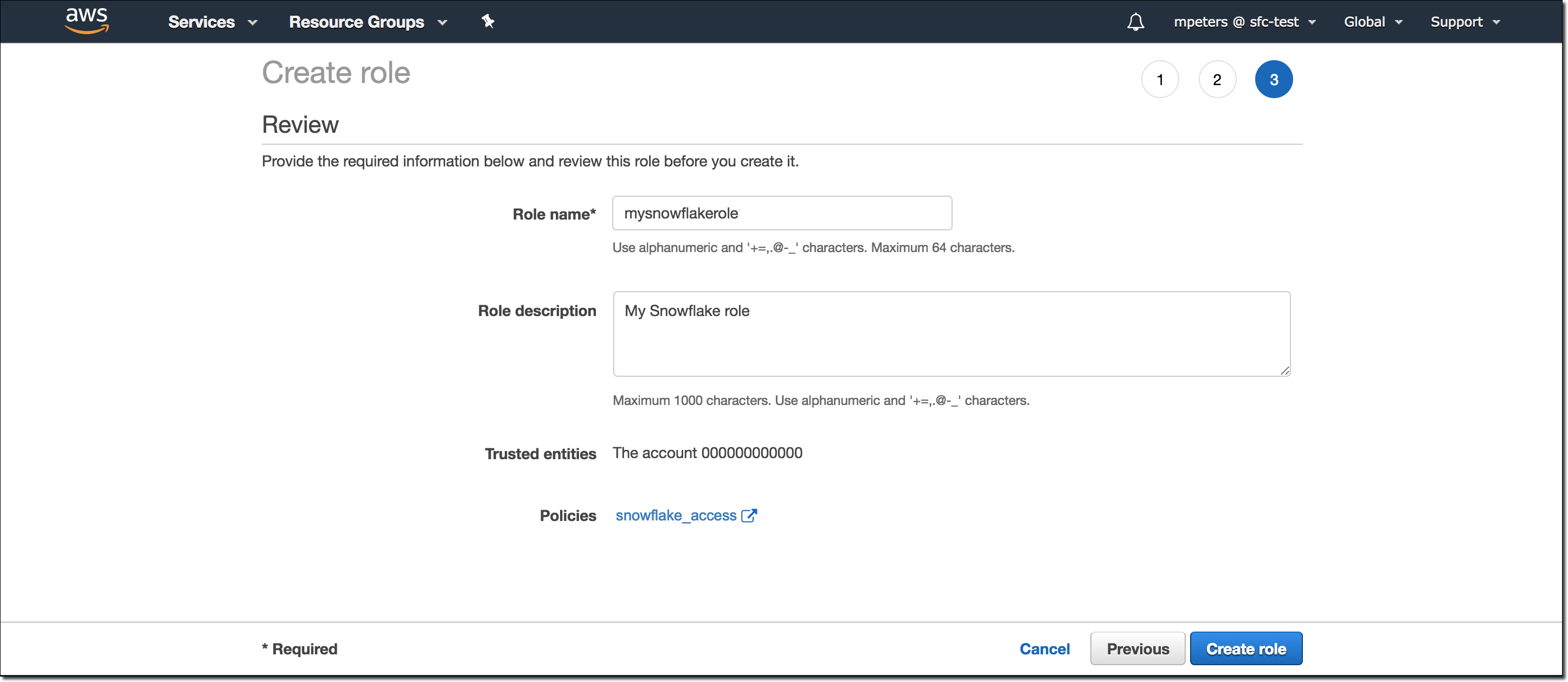

ロールの名前と説明を入力し、 Create role を選択します。

これで、バケットの IAM ポリシー、および IAM ロールを作成し、ロールにポリシーを添付しました。

ロールの概要ページにある Role ARN 値を見つけて記録します。次のステップでは、このロールを参照するSnowflake統合を作成します。

注釈

Snowflakeは、60分の有効期限を超えることができない期間、仮の認証情報をキャッシュします。Snowflakeからのアクセスを取り消すと、ユーザーはキャッシュの有効期限が切れるまでファイルをリストし、クラウドストレージの場所からデータにアクセスできる場合があります。

ステップ3:Snowflakeでクラウドストレージ統合を作成する¶

CREATE STORAGE INTEGRATION コマンドを使用してストレージ統合を作成します。ストレージ統合は、S3クラウドストレージ用に生成されたIDおよびアクセス管理 (IAM) ユーザーを、許可またはブロックされたストレージロケーション(つまりバケット)のオプションセットとともに格納するSnowflakeオブジェクトです。組織のクラウドプロバイダー管理者は、生成されたユーザーにストレージの場所に対するアクセス許可を付与します。このオプションにより、ユーザーはステージの作成時またはデータのロード時に認証情報の提供を回避できます。

1つのストレージ統合で複数の外部ステージ (つまりS3) をサポートできます。ステージ定義にある URL は、 STORAGE_ALLOWED_LOCATIONS パラメーターのために指定されたS3バケット(およびオプションのパス)に合わせる必要があります。

注釈

この SQL コマンドを実行できるのは、アカウント管理者( ACCOUNTADMIN ロールを持つユーザー)またはグローバル CREATE INTEGRATION 権限を持つロールのみです。

条件:

integration_nameは、新しい統合の名前です。iam_roleは、作成したロールのAmazonリソースネーム (ARN) です。ステップ2: IAM ロールを AWS (このトピック内) で作成します。protocolは以下のいずれかです。s3プレフィックスは、中国以外のパブリック AWS リージョンのS3ストレージを参照します。s3chinaプレフィックスは、中国のパブリック AWS リージョンのS3ストレージを参照します。s3govプレフィックスは、 政府リージョン のS3ストレージを参照します。

bucketは、データファイルを保存するS3バケットの名前です (例えば、mybucket)。必須の STORAGE_ALLOWED_LOCATIONS パラメーターおよびオプションの STORAGE_BLOCKED_LOCATIONS パラメーターは、この統合を参照するステージが作成または変更されたときに、それぞれこれらのバケットへのアクセスを制限またはブロックします。pathは、バケット内のオブジェクトを細かく制御するために使用できるオプションのパスです。

次の例では、アカウント内のすべてのバケットへのアクセスを許可し、定義された sensitivedata フォルダーへのアクセスをブロックする統合を作成します。

この統合も使用する追加の外部ステージは、許可されたバケットとパスを参照できます。

注釈

オプションで、 STORAGE_AWS_EXTERNAL_ID パラメーターを使用して、独自の外部 ID を指定します。複数の外部ボリュームやストレージ統合で同じ外部 ID を使用する場合は、このオプションを選択します。

ステップ4: AWS IAM ユーザーをSnowflakeアカウントのために取得する¶

Snowflakeアカウント用に自動的に作成された IAM ユーザーの ARN を取得するには、 DESCRIBE INTEGRATION を使用します。

条件:

integration_nameは、 ステップ3:Snowflakeでクラウドストレージ統合を作成する (このトピック内)で作成した統合の名前です。

例:

次のプロパティの値を記録します。

プロパティ

説明

STORAGE_AWS_IAM_USER_ARNSnowflakeアカウント用に作成された AWS IAM ユーザー。例えば、

arn:aws:iam::123456789001:user/abc1-b-self1234。Snowflakeは、Snowflakeアカウント全体用に単一の IAM ユーザーをプロビジョニングします。アカウント内のすべてのS3ストレージ統合では、その IAM ユーザーが使用されます。STORAGE_AWS_EXTERNAL_IDSnowflakeが AWS との信頼関係を確立するために使用する外部 ID。ストレージ統合の作成時に外部 ID (

STORAGE_AWS_EXTERNAL_ID)を指定しなかった場合、Snowflakeは ID を生成して使用します。これらの値は次のセクションで提供します。

ステップ5: バケットオブジェクトにアクセスするために IAM ユーザー権限を付与する¶

次の手順では、S3バケットを使用してデータをロードおよびアンロードできるように、 AWS 管理コンソールでSnowflakeの IAM アクセス許可を構成する方法を説明します。

AWS 管理コンソールにサインインします。

IAM を選択します。

左側のナビゲーションペインから Roles を選択します。

選択したロールを ステップ2: IAM ロールを AWS (このトピック内) で作成します。

Trust relationships タブを選択します。

Edit trust policy を選択します。

ポリシードキュメントを、 DESC STORAGE INTEGRATION 出力値で変更します。ステップ4:Snowflakeアカウント AWS IAM ユーザーを取得する (このトピック内) で記録します。

IAM ロールのポリシードキュメント

条件:

snowflake_user_arnは、記録した STORAGE_AWS_IAM_USER_ARN 値です。snowflake_external_idは、記録した STORAGE_AWS_EXTERNAL_ID 値です。この例では、

snowflake_external_idの値はMYACCOUNT_SFCRole=2_a123456/s0aBCDEfGHIJklmNoPq=です。注釈

セキュリティ上の理由から、外部 ID を指定せずに新しいストレージ統合を作成した場合(または CREATE OR REPLACE STORAGE INTEGRATION 構文を使用して既存のストレージ統合を再作成した場合)、新しい統合には 異なる 外部 ID が含まれるため、信頼ポリシーを更新しない限り信頼関係を解決できません。

Update policy を選択して変更を保存します。

注釈

Snowflakeは、60分の有効期限を超えることができない期間、仮の認証情報をキャッシュします。Snowflakeからのアクセスを取り消すと、ユーザーはキャッシュの有効期限が切れるまでファイルを一覧表示し、クラウドストレージの場所からデータを読み込むことができる場合があります。

注釈

SYSTEM$VALIDATE_STORAGE_INTEGRATION 関数を使用して、ストレージ統合の構成を検証することができます。

新しいS3イベント通知を作成するか、既存の通知を使用する¶

先に進む前に、データファイルが配置されているS3バケット内のターゲットパス(AWS の用語では プレフィックス)にS3イベント通知が存在するかどうかを確認します。AWS ルールでは、同じパスに対して競合する通知を作成することを禁止しています。

Amazon SQS を使用して外部テーブルメタデータ自動的に更新するには、次の2つの方法があります。

- オプション1: 新しいS3イベント通知を作成する

これが最も一般的なオプションです。S3バケットのターゲットパスのイベント通知を作成します。パス内の新しいファイル、削除されたファイル、または変更されたファイルで外部テーブルメタデータの更新が必要になると、イベント通知は SQS キューを介してSnowflakeに通知します。

重要

S3バケットに競合するイベント通知が存在する場合は、代わりにオプション2を使用します。

- オプション2: Amazon SNS を構成する

既存のイベント通知がある場合は、`Amazon Simple Notification Service(SNS)<https://aws.amazon.com/sns/>`_ をブロードキャスターとして構成し、特定のパスの通知を複数のエンドポイント(または*サブスクライバー*、たとえば SQS キューや AWS Lambdaワークロード)と共有します。これには、外部テーブル更新自動化用のSnowflake SQS キューも含まれます。SNS によって発行されたS3イベント通知は、SQS キューを介してパス内のファイルの変更をSnowflakeに通知します。

ステップバイステップの手順については、このトピックの後半にある オプション2: Amazon SNS を構成するをご参照ください。

オプション1: 新しいS3イベント通知を作成する¶

このセクションでは、S3バケットの `Amazon Simple Queue Service (SQS)<https://aws.amazon.com/sqs/>`_ 通知を使用して、外部テーブルメタデータを自動的に更新するための最も一般的なオプションについてのステップバイステップの手順を説明します。手順では、データファイルが保存されているS3バケットのターゲットパス(または ` の用語では「プレフィックス」)のイベント通知を作成する方法を説明します。

重要

S3バケットに競合するイベント通知が存在する場合は、代わりにこのトピックの オプション2:代わりに、このトピックの後半でAmazon SNS を構成してください。AWS ルールでは、同じターゲットパスに対して競合する通知を作成することを禁止します。

(オプション)ステップ1: ステージを作成する¶

CREATE STAGE コマンドを使用して、S3バケットを参照する外部ステージを作成します。Snowflakeは、ステージングされたデータファイルを外部テーブルメタデータに読み取ります。または、既存の外部ステージを使用できます。

注釈

クラウドストレージの場所への安全なアクセスを構成するには、このトピックの クラウドストレージへの安全なアクセスを構成する をご参照ください。

CREATE STAGE ステートメントでストレージ統合を参照するには、ロールにストレージ統合オブジェクトに対する USAGE 権限が必要です。

次の例では、ユーザーセッションのアクティブスキーマに mystage という名前のステージを作成します。クラウドストレージ URL にはパス files が含まれています。ステージは my_storage_int という名前のストレージ統合を参照します。

ステップ2: 外部テーブルを作成する¶

CREATE EXTERNAL TABLE コマンドを使用して外部テーブルを作成します。例えば、ステージングされたファイルから mydb.public データを読み取る JSON スキーマに外部テーブルを作成します。

ステージ参照には、 path1 という名前のフォルダーパスが含まれています。外部テーブルはこのパスをステージ定義に追加します。つまり、外部テーブルは @mystage/files/path1 のデータファイルを参照します。

AUTO_REFRESH パラメーターはデフォルトで TRUE です。

ステップ3: イベント通知を構成する¶

S3バケットのイベント通知を設定して、外部テーブルメタデータを読み込むための新しいデータまたは更新されたデータが利用可能になったときにSnowflakeに通知します。自動更新機能は、S3からSnowflakeにイベント通知を配信するために SQS キューに依存しています。

使いやすくするために、これらの SQS キューはSnowflakeによって作成および管理されます。SHOW EXTERNAL TABLES コマンド出力には、 SQS キューのAmazonリソースネーム(ARN)が表示されます。

SHOW EXTERNAL TABLES コマンドを実行します。

notification_channel列で、外部テーブルの SQS キューの ARN を見つけ、ARN を適切な場所にコピーします。注釈

AWS ガイドラインに従って、Snowflake は AWS S3 リージョンごとに SQS キューを 1 つまでしか指定しません。この SQS キューは、同じ AWS アカウントの複数のバケットで共有することができます。SQS キューは、同じS3バケットからデータファイルを読み取るすべての外部テーブルの通知を調整します。新しいデータファイルまたは変更されたデータファイルがバケットにアップロードされると、ステージディレクトリパスと一致するすべての外部テーブル定義がファイルの詳細をメタデータに読み込みます。

AWS 管理コンソールにサインインします。

Amazon S3ドキュメント に記載されている手順を使用して、S3バケットのイベント通知を構成します。次のリストに示すように、フィールドに入力します。

Name: イベント通知の名前(例:

Auto-ingest Snowflake)。Events : ObjectCreate (All) および ObjectRemoved オプションを選択します。

Send to :ドロップダウンリストから SQS Queue を選択します。

SQS :ドロップダウンリストから Add SQS queue ARN を選択します。

SQS queue ARN : SHOW EXTERNAL TABLES 出力から SQS キュー名を貼り付けます。

注釈

これらの手順は、S3バケット全体のアクティビティをモニターする単一のイベント通知を作成します。これが最も簡単なアプローチです。この通知は、S3バケットディレクトリでより詳細なレベルで構成されたすべての外部テーブルを処理します。

または、上記の手順で、1つ以上のパスやファイル拡張子(または AWS の用語では*プレフィックス*や*サフィックス*)を構成して、イベントアクティビティをフィルターします。手順については、関連する AWS ドキュメントトピック のオブジェクトキー名フィルタリング情報をご参照ください。通知でモニターする追加のパスまたはファイル拡張子ごとにこれらのステップを繰り返します。

AWS では、これらの通知*キュー構成*の数がS3バケットごとに最大100に制限されます。

AWS では、同じS3バケットのキュー構成の重複(イベント通知全体)が許可されません。たとえば、s3://mybucket/files/path1 に既存の通知が設定されている場合、s3://mybucket/files などの上位レベルで別の通知を作成することはできません。その逆も同様です。

このステップを完了すると、自動更新のある外部ステージが構成されます。

新規または更新されたデータファイルがS3バケットに追加されると、イベント通知はSnowflakeに通知して、それらを外部テーブルメタデータにスキャンします。

ステップ4: 外部テーブルのメタデータを手動で更新する¶

ALTER EXTERNAL TABLE を使用し、REFRESH パラメーターを指定することで、外部テーブルのメタデータを1回手動で更新します。例:

これにより、ステップ2以降に発生したファイルリストへの変更とメタデータが同期されます。その後、S3イベント通知はメタデータの更新を自動的にトリガーします。

ステップ5: セキュリティを構成する¶

外部テーブルへのクエリに使用する追加のロールごとに、GRANT <権限> ... TO ROLE を使用して、さまざまなオブジェクト(データベース、スキーマ、ステージ、テーブル)に十分なアクセス制御権限を付与します。

オブジェクト |

権限 |

注意 |

|---|---|---|

データベース |

USAGE |

|

スキーマ |

USAGE |

|

名前付きステージ |

USAGE , READ |

|

名前付きファイル形式 |

USAGE |

|

外部テーブル |

SELECT |

オプション2: Amazon SNS を構成する¶

このセクションでは、S3バケットの `Amazon SQS(Simple Queue Service)<https://aws.amazon.com/sqs/>`_ 通知を使用して、外部テーブルメタデータの更新を自動的にトリガーする方法について、手順を追って説明します。この手順では、`Amazon Simple Notification Service(SNS)<https://aws.amazon.com/sns/>`_ をブロードキャスターとして構成して、S3バケットのイベント通知を複数のサブスクライバー(SQS キューや AWS Lambda ワークロードなど)に発行する方法を説明します。これには、外部テーブル更新自動化用の Snowflake SQS キューも含まれます。

注釈

これらの手順が機能するには、データファイルが置かれているS3バケットのターゲットパスにイベント通知が存在することが必要です。イベント通知が存在しない場合は、次のいずれかのタスクを実行します。

代わりに、オプション1: 新しいS3イベント通知を作成する に従います。

S3バケットのイベント通知を作成し、このセクションの手順に従って進みます。詳細については、Amazon S3のドキュメント をご参照ください。

前提条件:Amazon SNS トピックとサブスクリプションを作成する¶

AWS アカウントで SNS トピックを作成して、S3バケットのSnowflakeステージロケーションのすべてのメッセージを処理します。

S3イベント通知のターゲット先(例えば、他の SQS キューや AWS Lambdaワークロード)をこのトピックにサブスクライブします。SNS バケットのイベント通知をトピックのすべてのサブスクライバーにパブリッシュします。

手順については、 SNS ドキュメント をご参照ください。

ステップ1:Snowflake SQS キューを SNS トピックに登録する¶

AWS 管理コンソールにサインインします。

ホームダッシュボードから、 Simple Notification Service (SNS)を選択します。

左側のナビゲーションペインから Topics を選択します。

S3バケットのトピックを見つけます。トピック ARN に注意します。

Snowflakeクライアントを使用して、 SNS トピック ARNで SYSTEM$GET_AWS_SNS_IAM_POLICY システム関数をクエリします。

この関数は、 SNS トピックをサブスクライブするSnowflake SQS キュー許可を付与する IAM ポリシーを返します。

例:

AWS 管理コンソールに戻ります。左側のナビゲーションペインから Topics を選択します。

S3バケットのトピックを選択し、 Edit ボタンをクリックします。Edit ページが開きます。

Access policy - Optional をクリックして、ページのこの領域を展開します。

SYSTEM$GET_AWS_SNS_IAM_POLICY 関数の結果から追加された IAM ポリシーを JSON ドキュメントにマージします。

例:

元の IAM ポリシー(略称):

統合された IAM ポリシー:

追加のポリシー許可を追加して、S3がバケットのイベント通知を SNS トピックに公開できるようにします。

例(これらの手順全体で使用される SNS トピック ARN およびS3バケットを使用):

統合された IAM ポリシー:

Save changes をクリックします。

(オプション)ステップ2: ステージを作成する¶

CREATE STAGE コマンドを使用して、S3バケットを参照する外部ステージを作成します。Snowflakeは、ステージングされたデータファイルを外部テーブルメタデータに読み取ります。

または、既存の外部ステージを使用できます。

注釈

クラウドストレージの場所への安全なアクセスを構成するには、このトピックの前半にある クラウドストレージへの安全なアクセスの構成 をご参照ください。

CREATE STAGE ステートメントでストレージ統合を参照するには、ロールにストレージ統合オブジェクトに対する USAGE 権限が必要です。

次の例では、ユーザーセッションのアクティブスキーマに mystage という名前のステージを作成します。クラウドストレージ URL にはパス files が含まれています。ステージは my_storage_int という名前のストレージ統合を参照します。

ステップ3: 外部テーブルを作成する¶

CREATE EXTERNAL TABLE を使用して外部テーブルを作成します。 前提条件: Amazon SNS トピックとサブスクリプションを作成する から SNS トピック ARN を識別します。

条件:

AWS_SNS_TOPIC = '<SNSトピックARN>'S3バケットの SNS トピックの ARN を指定します。CREATE EXTERNAL TABLE ステートメントは、指定された SNS トピックにSnowflake SQS キューをサブスクライブします。

例えば、ステージングされたファイルから mydb.public データを読み取る JSON スキーマに外部テーブルを作成します。ステージ参照には、 path1 という名前のフォルダーパスが含まれています。外部テーブルはステージ定義にこのパスを追加します。つまり、外部テーブルは のデータファイルを参照します。AUTO_REFRESH パラメーターはデフォルトで TRUE です。

外部テーブルからこのパラメーターを削除するには、CREATE OR REPLACE EXTERNAL TABLE 構文を使用して外部テーブルを再作成する必要があります。

ステップ4: 外部テーブルのメタデータを手動で更新する¶

ALTER EXTERNAL TABLE を使用し、REFRESH パラメーターを指定することで、外部テーブルのメタデータを1回手動で更新します。例:

これにより、ステップ3以降に発生したファイルリストへの変更とメタデータが同期されます。その後、S3イベント通知はメタデータの更新を自動的にトリガーします。

ステップ5: セキュリティを構成する¶

外部テーブルへのクエリに使用する追加のロールごとに、GRANT <権限> ... TO ROLE を使用して、さまざまなオブジェクト(データベース、スキーマ、ステージ、テーブル)に十分なアクセス制御権限を付与します。

オブジェクト |

権限 |

注意 |

|---|---|---|

データベース |

USAGE |

|

スキーマ |

USAGE |

|

名前付きステージ |

USAGE , READ |

|

名前付きファイル形式 |

USAGE |

|

外部テーブル |

SELECT |