Azure Blob Storageの外部テーブルを自動的に更新する¶

Azure コンテナの Microsoft Azure Event Grid 通知を使用すると、外部テーブルを作成し、外部テーブルのメタデータを自動的に更新できます。この操作は、メタデータを外部ステージと外部パスの関連ファイルの最新セットと同期します。

次のリストは、パス内のファイルの状態がテーブルメタデータにどのように影響するかを示しています。

パス内の新しいファイルがテーブルメタデータに追加されます。

パス内のファイルへの変更は、テーブルメタデータで更新されます。

パス内になくなったファイルは、テーブルのメタデータから削除されます。

サポートされているアカウント、APIs、およびスキーマ¶

Snowflakeは、次のBLOBストレージアカウントのタイプをサポートしています。

BLOBストレージ

Data Lake Storage Gen2

汎用v2

外部テーブルの自動更新は、Microsoft Fabric OneLake ではサポートされていません。OneLake 外部テーブルの場合は、REFRESH パラメーターを指定して ALTER EXTERNAL TABLE でテーブルを手動更新する必要があります。

注釈

Microsoft.Storage.BlobCreated と ``Microsoft.Storage.BlobDeleted``イベントのみが外部テーブルメタデータの更新をトリガーします。BLOBストレージに新しいオブジェクトを追加すると、これらのイベントがトリガーされます。ディレクトリまたはオブジェクトの名前を変更しても、これらのイベントはトリガーされません。 Snowflakeは、コスト、イベントノイズ、遅延を低減するために、外部テーブルに対してサポートされているイベントのみを送信することをお勧めします。

クラウドプラットフォームのサポートとして、Azure Event Gridメッセージを使用した自動外部メタデータリフレッシュのトリガーは、Microsoft Azure(Azure)でホストされているSnowflakeアカウントにおいてサポートされています。

Snowflakeは、次の Microsoft.Storage.BlobCreated APIs をサポートしています。

CopyBlobPutBlobPutBlockListFlushWithCloseSftpCommit

Snowflakeは、次の Microsoft.Storage.BlobDeleted APIs をサポートしています。

DeleteBlobDeleteFileSftpRemove

Data Lake Storage Gen2ストレージアカウントの場合は、クライアントが CreateFile および FlushWithClose 操作を使用すると、 Microsoft.Storage.BlobCreated イベントがトリガーされます。SSH ファイル転送プロトコル(SFTP)が使用されている場合は、 SftpCreate および SftpCommit 操作によって Microsoft.Storage.BlobCreated イベントがトリガーされます。CreateFile または SftpCreate API 単体では、ストレージアカウント内のファイルのコミットを表しません。FlushWithClose または SftpCommit メッセージが送信されない場合、Snowflakeは外部テーブルのメタデータを更新しません。

Snowflakeは、 Azure Event Gridイベントスキーマ のみをサポートしています。CloudEvents Azure Event Grid スキーマはサポートしていません。

外部テーブルはストレージのバージョン管理(S3のバージョン管理、Google Cloud Storageのオブジェクトバージョン管理、Azure Storageのバージョン管理)をサポートしていません。

前提条件¶

続行する前に、次の前提条件を満たしていることを確認してください。

クラウドストレージへの安全なアクセスを構成する¶

重要

データファイルを格納するAzure Blob Storageコンテナへの安全なアクセスをすでに構成している場合は、このセクションをスキップして、ステップ1: Event Gridサブスクリプションを構成する に進むことができます。

クラウドストレージの認証責任をSnowflake IDおよびアクセス管理(IAM)エンティティに委任するには、Snowflakeストレージ統合オブジェクトを構成する必要があります。

注釈

Snowflakeは、クラウドストレージにアクセスするときに IAM 認証情報を入力する必要がないように、安全なアクセスを構成することを強くお勧めします。その他のストレージアクセスオプションについては、Configure an Azure container for loading data をご参照ください。

このセクションでは、ストレージ統合を使用して、Snowflakeが外部(Azure)ステージで参照されるAzureコンテナーに対してデータを読み書きできるようにする方法について説明します。統合は、名前付きのファーストクラスのSnowflakeオブジェクトであり、秘密キーまたはアクセストークンといった、クラウドプロバイダーの明示的な認証情報を渡す必要がありません。統合オブジェクトには、 アプリ登録 と呼ばれるAzure IDおよびアクセス管理(IAM)ユーザー ID が格納されます。組織の管理者は、このアプリにAzureアカウントで必要なアクセス許可を付与します。

統合では、統合を使用する外部ステージを作成するときにユーザーが指定できる場所を制限するコンテナー(およびオプションのパス)も指定する必要があります。

注釈

このセクションの手順を完了するには、ストレージアカウントを管理するAzureの権限が必要です。Azure管理者でない場合は、Azure管理者にこれらのタスクを実行するよう依頼します。

このセクションの内容:

ステップ1:Snowflakeでクラウドストレージ統合を作成する¶

CREATE STORAGE INTEGRATION コマンドを使用してストレージ統合を作成します。ストレージ統合は、Azureクラウドストレージ用に生成されたサービスプリンシパルと、許可またはブロックされたストレージロケーション(つまりコンテナー)のオプションセットを格納するSnowflakeオブジェクトです。組織のクラウドプロバイダー管理者は、生成されたサービスプリンシパルにストレージの場所に対するアクセス許可を付与します。このオプションにより、ユーザーはステージの作成時またはデータのロード時に認証情報の提供を回避できます。

1つのストレージ統合で、複数の外部(つまりAzure)ステージをサポートできます。ステージ定義にある URL は、 STORAGE_ALLOWED_LOCATIONS パラメーターのために指定されたAzureコンテナー(およびオプションのパス)に合わせる必要があります。

注釈

この SQL コマンドを実行できるのは、アカウント管理者( ACCOUNTADMIN ロールを持つユーザー)またはグローバル CREATE INTEGRATION 権限を持つロールのみです。

条件:

integration_nameは、新しい統合の名前です。tenant_idは、許可およびブロックされたストレージアカウントが属するOffice 365テナントの ID です。ストレージ統合は1つのテナントにしか認証コードできないため、許可およびブロックされたストレージロケーションは、すべてこのテナントに属するストレージアカウントを参照する必要があります。テナント ID を見つけるには、Azureポータルにサインインして Azure Active Directory » Properties をクリックします。テナント ID が Tenant ID フィールドに表示されます。

containerは、データファイルを保存する Azure コンテナーの名前です (たとえば、mycontainer)。STORAGE_ALLOWED_LOCATIONS および STORAGE_BLOCKED_LOCATIONS パラメーターは、この統合を参照するステージが作成または変更されるときに、それぞれこれらのコンテナーへのアクセスを許可またはブロックします。pathは、コンテナー内の論理ディレクトリを細かく制御するために使用できるオプションのパスです。

次の例では、2つのコンテナーとパスのいずれかを参照するために統合を使用する外部ステージを明示的に制限する統合を作成します。後のステップで、これらのコンテナーとパスのいずれかを参照する外部ステージを作成します。この統合を使用する複数の外部ステージは、許可されたコンテナーとパスを参照できます。

ステップ2:ストレージの場所にSnowflakeアクセスを許可する¶

DESCRIBE INTEGRATION コマンドを実行して、同意 URL を取得します。

条件:

integration_nameは、 ステップ1:Snowflakeでクラウドストレージ統合を作成する で作成した統合の名前です。

次の列の値に注意します。

- AZURE_CONSENT_URL:

Microsoftのアクセス許可リクエストページへの URL。

- AZURE_MULTI_TENANT_APP_NAME:

アカウント用に作成されたSnowflakeクライアントアプリケーションの名前。このセクションの後半のステップでは、このアプリケーションに、許可されたストレージの場所でアクセストークンを取得するために必要な権限を付与する必要があります。

ウェブブラウザーで AZURE_CONSENT_URL 列にある URL に移動します。このページには、Microsoft許可リクエストページが表示されます。

Accept ボタンをクリックします。このアクションにより、Snowflakeアカウント用に作成されたAzureサービスプリンシパルは、テナント内の指定されたリソースでアクセストークンを取得できるようになります。アクセストークンの取得は、コンテナーに対する適切なアクセス許可をサービスプリンシパルに付与した場合にのみ成功します(次のステップを参照)。

Microsoftの権限リクエストページは、Snowflakeの企業サイト(snowflake.com)にリダイレクトされます。

Microsoft Azureポータルにサインインします。

Azure Services » Storage Accounts に移動します。Snowflakeサービスプリンシパルアクセスを許可するストレージアカウントの名前をクリックします。

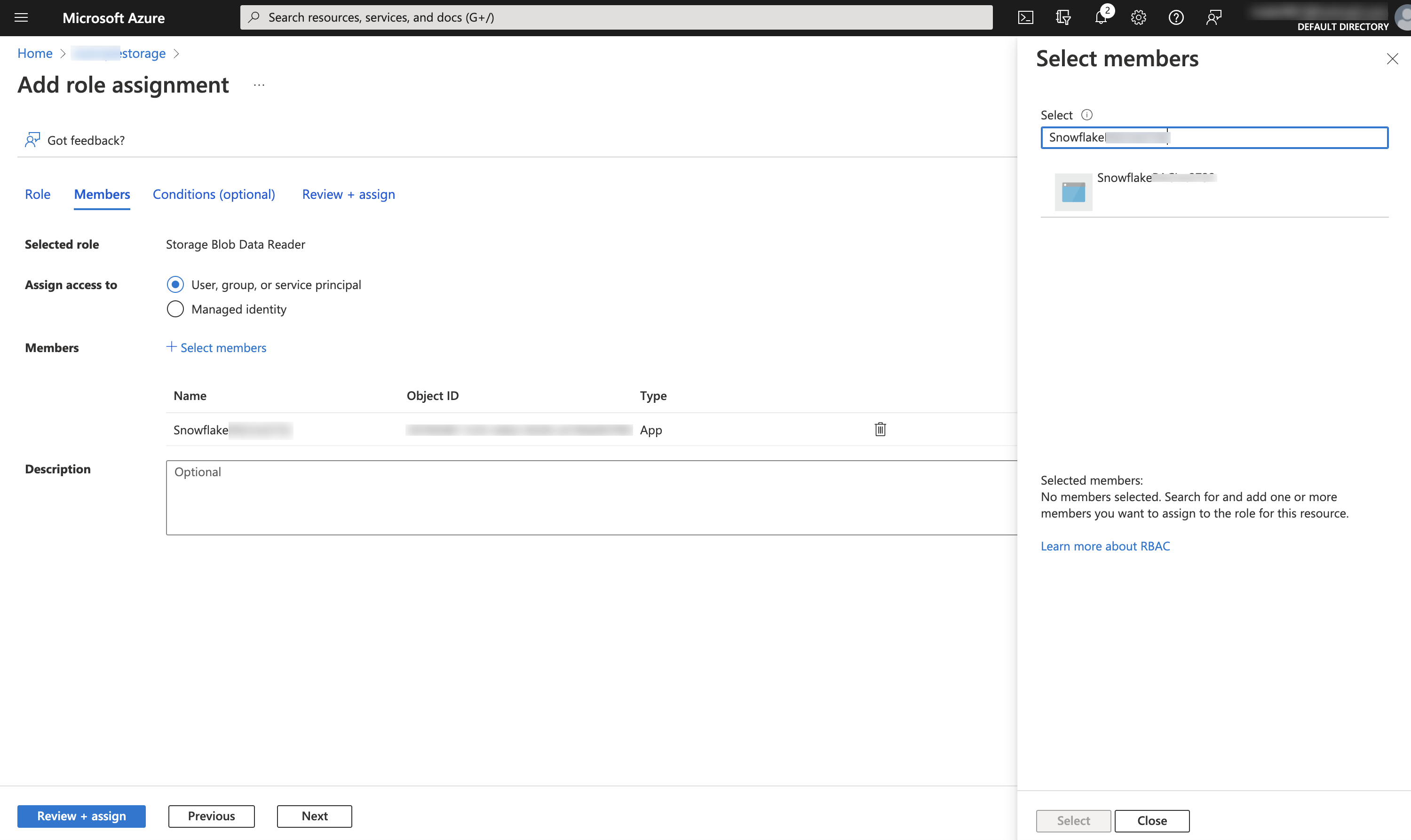

Access Control (IAM) » Add role assignment をクリックします。

Snowflakeサービスプリンシパルに付与する目的のロールを選択します。

Storage Blob Data Reader読み取りアクセスのみを許可します。これにより、ストレージアカウントにステージングされたファイルからデータをロードできます。Storage Blob Data Contributor読み取りおよび書き込みアクセスを許可します。これにより、ストレージアカウントでステージングされたファイルからのデータのロードまたはアンロードが可能になります。このロールでは、 REMOVE コマンドを実行して、ストレージアカウントにステージングされたファイルを削除することもできます。

Snowflakeサービスプリンシパルを検索します。これは DESC STORAGE INTEGRATION 出力(ステップ1)の AZURE_MULTI_TENANT_APP_NAME プロパティにあるIDです。AZURE_MULTI_TENANT_APP_NAME プロパティで、アンダースコアの 前にある 文字列を検索します。

重要

このセクションのMicrosoftリクエストページでリクエストされたSnowflakeサービスプリンシパルをAzureが作成するのに、1時間以上かかる場合があります。サービスプリンシパルがすぐに利用できない場合は、1~2時間待ってから、もう一度検索することをお勧めします。

サービスプリンシパルを削除すると、ストレージ統合が機能しなくなります。

Review + assign ボタンをクリックします。

注釈

Microsoft Azureのドキュメントによると、ロールの割り当てが反映されるまでに最大5分かかる場合があります。

Snowflakeは、一時的な認証情報を一定期間キャッシュしますが、60分の有効期限を越えることができません。Snowflakeからのアクセスを取り消すと、ユーザーはキャッシュの有効期限が切れるまでファイルを一覧表示し、クラウドストレージの場所からデータを読み込むことができる場合があります。

注釈

SYSTEM$VALIDATE_STORAGE_INTEGRATION 関数を使用して、ストレージ統合の構成を検証することができます。

Azure Event Gridを使用した自動化の構成¶

ステップ1: Event Gridサブスクリプションを構成する¶

このセクションでは、Azure CLI を使用してAzure StorageイベントのEvent Gridサブスクリプションを設定する方法について説明します。このセクションで説明されている手順の詳細については、Azureドキュメントの次の記事をご参照ください:

https://docs.microsoft.com/en-us/azure/event-grid/custom-event-to-queue-storage

https://docs.microsoft.com/en-us/azure/storage/blobs/storage-blob-event-quickstart

リソースグループを作成する¶

Event Grid トピック は、ソース(つまり、Azureストレージ)が イベント を送信するエンドポイントを提供します。トピックは、関連するイベントのコレクションに使用されます。Event GridトピックはAzureリソースであり、Azureリソースグループに配置する必要があります。

次のコマンドを実行して、リソースグループを作成します。

条件:

resource_group_nameは、新しいリソースグループの名前です。locationは、Azure Storageアカウントの場所、またはSnowflakeの用語では リージョン です。

Event Gridリソースプロバイダーを有効にする¶

次のコマンドを実行して、Event Gridリソースプロバイダーを登録します。この手順は、AzureアカウントでEvent Gridを使用したことがない場合にのみ必要です:

データファイル用のストレージアカウントを作成する¶

次のコマンドを実行して、データファイルを保存するストレージアカウントを作成します。このアカウントは、Blobストレージ(つまり、 BlobStorage タイプ)または GPv2 (つまり、 StorageV2 タイプ)アカウントのいずれかでなければなりません。この2つのアカウントタイプのみがイベントメッセージをサポートしているからです。

注釈

BLOBストレージまたは GPv2 アカウントを既にお持ちの場合は、代わりにそのアカウントを使用できます。

たとえば、BLOBストレージアカウントを作成します。

条件:

resource_group_nameは、 リソースグループを作成する で作成したリソースグループの名前です。storage_account_nameは、新しいストレージアカウントの名前です。locationは、Azure Storageアカウントの場所です。

ストレージキューのストレージアカウントを作成する¶

次のコマンドを実行して、ストレージキューをホストするストレージアカウントを作成します。このアカウントは GPv2 アカウントでなければなりません。この種類のアカウントのみがストレージキューへのイベントメッセージをサポートするためです。

注釈

既に GPv2 アカウントをお持ちの場合、そのアカウントを使用して、データファイルとストレージキューの両方をホストできます。

例えば、 GPv2 アカウントを作成します:

条件:

resource_group_nameは、 リソースグループを作成する で作成したリソースグループの名前です。storage_account_nameは、新しいストレージアカウントの名前です。locationは、Azure Storageアカウントの場所です。

ストレージキューを作成する¶

1つのAzure Queue Storageキューで、多くのEvent Gridサブスクリプションのイベントメッセージを収集できます。最高のパフォーマンスを得るために、Snowflakeは、Snowflakeに関連するすべてのサブスクリプションに対応する、単一のストレージキューを作成することをお勧めします。

次のコマンドを実行して、ストレージキューを作成します。ストレージキューには、一連のメッセージ、この場合はEvent Gridからのイベントメッセージが格納されます:

条件:

storage_queue_nameは、新しいストレージキューの名前です。storage_account_nameは、 ストレージキューのストレージアカウントを作成する で作成したストレージアカウントの名前です。

ストレージアカウントとキュー IDs を参照用にエクスポート¶

次のコマンドを実行して、次の手順の際にのちほどリクエストされる、ストレージアカウントとキュー IDs の環境変数を設定します。

Linuxまたは macOS:

Windows:

条件:

data_storage_account_nameは、 データファイル用のストレージアカウントを作成する で作成したストレージアカウントの名前です。queue_storage_account_nameは、 ストレージキューのストレージアカウントを作成する で作成したストレージアカウントの名前です。resource_group_nameは、 リソースグループを作成する で作成したリソースグループの名前です。storage_queue_nameは、 ストレージキューを作成する で作成したストレージキューの名前です。

Event Grid拡張機能をインストールする¶

次のコマンドを実行して、Azure CLIのEvent Grid拡張機能をインストールします:

Event Gridサブスクリプションを作成する¶

次のコマンドを実行して、Event Gridサブスクリプションを作成します。トピックをサブスクライブすると、Event Gridに追跡するイベントが通知されます:

Linuxまたは macOS:

Windows:

条件:

storageidおよびqueueidは、 参照用のストレージアカウントとキュー IDs をエクスポート で設定したストレージアカウントとキュー ID 環境変数です。subscription_nameは、新しいEvent Gridサブスクリプションの名前です。

ステップ2: 通知統合を作成する¶

A 通知統合 は、Snowflakeと、Azure Event Gridといった、サードパーティのクラウド メッセージ キューサービス間のインターフェイスを提供するSnowflakeオブジェクトです。

注釈

単一の通知統合は、単一のAzure Storageキューをサポートします。イベント通知は通知の統合間で分割されるため、複数の通知統合で同一のストレージキューを参照すると、ターゲットテーブルのデータが失われる可能性があります。

ストレージキュー URL およびテナント ID の取得¶

通知統合を作成する¶

CREATE NOTIFICATION INTEGRATION コマンドを使用して通知統合を作成します。

注釈

この SQL コマンドを実行できるのは、アカウント管理者( ACCOUNTADMIN ロールを持つユーザー)またはグローバル CREATE INTEGRATION 権限を持つロールのみです。

通知統合のAzureサービスプリンシパルは、ストレージ統合用に作成されたサービスプリンシパルとは異なります。

条件:

integration_nameは、新しい統合の名前です。queue_URLおよびdirectory_IDは、 URL ストレージキュー ID およびテナント で記録したキュー URL およびテナント ID の取得です。

例:

ストレージキューへのSnowflakeアクセスを許可する¶

このセクションの特定のステップでは、Azure CLI をローカルにインストールする必要があることに注意してください。

DESCRIBE INTEGRATION コマンドを実行して、同意 URL を取得します。

条件:

integration_nameは、 通知統合を作成する で作成した統合の名前です。

次の列の値に注意します。

- AZURE_CONSENT_URL:

Microsoftのアクセス許可リクエストページへの URL。

- AZURE_MULTI_TENANT_APP_NAME:

アカウント用に作成されたSnowflakeクライアントアプリケーションの名前。このセクションの後半のステップでは、このアプリケーションに、許可されたトピックでアクセストークンを取得するために必要な権限を付与する必要があります。

ウェブブラウザーで AZURE_CONSENT_URL 列にある URL に移動します。このページには、Microsoft許可リクエストページが表示されます。

Accept ボタンをクリックします。このアクションにより、Snowflakeアカウント用に作成されたAzureサービスプリンシパルは、テナント内のリソースでアクセストークンを取得できます。アクセストークンの取得は、コンテナーに対する適切なアクセス許可をサービスプリンシパルに付与した場合にのみ成功します(次のステップを参照)。

Microsoftの権限リクエストページは、Snowflakeの企業サイト(snowflake.com)にリダイレクトされます。

Microsoft Azureポータルにサインインします。

Azure Active Directory » Enterprise applications に移動します。このセクションのステップ2で記録した、Snowflakeアプリケーション識別子がリストされていることを確認します。

重要

Azure Active DirectoryでSnowflakeアプリケーションを後で削除すると、通知統合が機能しなくなります。

Queues »

storage_queue_nameにナビゲートします。storage_queue_nameは、ストレージキューの作成 で作成したストレージキューの名前です。Access Control (IAM) » Add role assignment をクリックします。

Snowflakeサービスプリンシパルを検索します。これは DESC NOTIFICATION INTEGRATION 出力(ステップ1)の AZURE_MULTI_TENANT_APP_NAME プロパティにあるIDです。AZURE_MULTI_TENANT_APP_NAME プロパティで、アンダースコアの 前にある 文字列を検索します。

重要

このセクションのMicrosoftリクエストページでリクエストされたSnowflakeサービスプリンシパルをAzureが作成するのに、1時間以上かかる場合があります。サービスプリンシパルがすぐに利用できない場合は、1~2時間待ってから、もう一度検索することをお勧めします。

サービスプリンシパルを削除すると、通知統合が機能しなくなります。

Snowflakeアプリに次の権限を付与します。

Role: ストレージキューデータメッセージプロセッサー(最低限必要なロール)、またはストレージキューデータコントリビューター。

Assign access to: Azure AD のユーザー、グループ、またはサービスプリンシパル。

Select:

appDisplayName値。

Snowflakeアプリケーション識別子が Storage Queue Data Message Processor または Storage Queue Data Contributor の下にリストされるようになります(同じダイアログ上)。

(オプション)ステップ3: ステージを作成する¶

CREATE STAGE コマンドを使用して、Azureコンテナを参照する外部ステージを作成します。Snowflakeは、ステージングされたデータファイルを外部テーブルメタデータに読み取ります。または、既存の外部ステージを使用できます。

注釈

クラウドストレージの場所への安全なアクセスを構成するには、このトピックの前半にある クラウドストレージへの安全なアクセスの構成 をご参照ください。

CREATE STAGE ステートメントでストレージ統合を参照するには、ロールにストレージ統合オブジェクトに対する USAGE 権限が必要です。

次の例では、ユーザーセッションのアクティブスキーマに mystage という名前のステージを作成します。クラウドストレージ URL にはパス files が含まれています。ステージは my_storage_int という名前のストレージ統合を参照します。

注釈

Data Lake Storage Gen2を含む、サポートされているすべてのタイプのAzure BLOBストレージアカウントに、 blob.core.windows.net エンドポイントを使用します。

ステップ4: 外部テーブルを作成する¶

CREATE EXTERNAL TABLE コマンドを使用して外部テーブルを作成します。

たとえば、 mydb.public パスで、 JSON ステージにステージングされたファイルから mystage データを読み取る path1/ スキーマに、外部テーブルを作成するとします。

INTEGRATION パラメーターによって、ステップ2: 通知統合を作成する で作成した my_notification_int 通知統合が参照されます。統合名はすべて大文字で入力する必要があります。

通知統合が指定されている場合、AUTO_REFRESH`パラメーターはデフォルトで:samp:`TRUE`になります。通知の統合がない場合、AUTO_REFRESH は常に :samp:`FALSE です。

このステップを完了すると、自動更新のある外部ステージが構成されます。

新規または更新されたデータファイルがAzureコンテナに追加されると、イベント通知はSnowflakeに通知して、それらを外部テーブルメタデータにスキャンします。

ステップ5: 外部テーブルのメタデータを手動で更新する¶

ALTER EXTERNAL TABLE を REFRESH パラメーターとともに使用して、外部テーブルのメタデータを手動で1回更新します。例:

このステップは、外部テーブル定義のステージおよびパス内のファイルのリストとメタデータを同期します。また、このステップにより、外部テーブルが指定されたステージとパスのデータファイルを読み取ることができ、外部テーブル定義に欠落しているファイルがないことを確認します。

file 列のファイルのリストが期待と一致しない場合、外部テーブル定義と外部ステージ定義のパスを確認します。外部テーブル定義のパスは、ステージ定義で指定されたパスに追加されます。詳細については、 CREATE EXTERNAL TABLE をご参照ください。

重要

外部テーブルの作成後にこの手順が少なくとも1回正常に完了しない場合、外部テーブルのクエリは、Event Grid通知が外部テーブルのメタデータを初めて自動的に更新するまで結果を返しません。

これにより、ステップ4以降に発生したファイルリストへの変更とメタデータが同期されます。その後、Event Grid通知はメタデータの更新を自動的にトリガーします。

ステップ6: セキュリティを構成する¶

外部テーブルへのクエリに使用する追加のロールごとに、GRANT <権限> ... TO ROLE を使用して、さまざまなオブジェクト(データベース、スキーマ、ステージ、テーブル)に十分なアクセス制御権限を付与します。