Atualizar tabelas externas automaticamente para o Google Cloud Storage¶

Você pode acionar atualizações de metadados de tabela externa usando mensagens do Google Cloud Pub/Sub para eventos do Google Cloud Storage (GCS).

Pré-requisitos¶

Antes de prosseguir, certifique-se de atender aos seguintes pré-requisitos:

Uma função que tenha os privilégios CREATE STAGE e CREATE EXTERNAL TABLE em um esquema.

Acesso administrativo ao Google Cloud (GC). Se você não for um administrador do GC, peça ao administrador do GC para concluir as etapas de pré-requisito.

Somente os eventos

OBJECT_DELETEeOBJECT_FINALIZEacionam atualizações para metadados de tabelas externas. Para reduzir os custos, o ruído dos eventos e a latência, envie apenas eventos compatíveis com tabelas externas.As tabelas externas não são compatíveis com o controle de versão de armazenamento (controle de versão do S3, controle de versão de objeto no Google Cloud Storage ou controle de versão do Azure Storage).

Suporte para a plataforma de nuvem¶

O acionamento de atualizações automatizadas de metadados externos usando mensagens de evento do GCS Pub/Sub é aceito por contas Snowflake hospedadas no Google Cloud (GC).

Configurar o acesso seguro ao Cloud Storage¶

Importante

If you have already configured secure access to the GCS bucket that stores your data files, you can skip this section and proceed to Configure automation using GCS Pub/Sub.

Você deve configurar um objeto de integração de armazenamento do Snowflake para delegar a responsabilidade de autenticação pelo armazenamento em nuvem a uma entidade de gerenciamento de identidade e acesso (IAM) do Snowflake.

Esta seção descreve como usar as integrações de armazenamento para permitir que o Snowflake leia dados e grave em um bucket do Google Cloud Storage referenciado em um estágio externo (ou seja, no Cloud Storage). As integrações são objetos Snowflake nomeados e de primeira classe que evitam a necessidade de passar credenciais explícitas de provedores de nuvens, tais como chaves secretas ou tokens de acesso; em vez disso, os objetos de integração fazem referência a uma conta do serviço de armazenamento em nuvem. Um administrador em sua organização concede as permissões da conta de serviço na conta de armazenamento em nuvem.

Os administradores também podem restringir os usuários a um conjunto específico de buckets de armazenamento em nuvem (e caminhos opcionais) acessados por estágios externos que utilizam a integração.

Nota

Completar as instruções nesta seção requer acesso ao seu projeto de armazenamento em nuvem como um editor de projeto. Se você não for um editor de projeto, peça a seu administrador do armazenamento em nuvem para realizar estas tarefas.

Confirme se o Snowflake oferece suporte à região do Google Cloud Storage em que seu armazenamento está hospedado. Para obter mais informações, consulte Regiões de nuvem compatíveis.

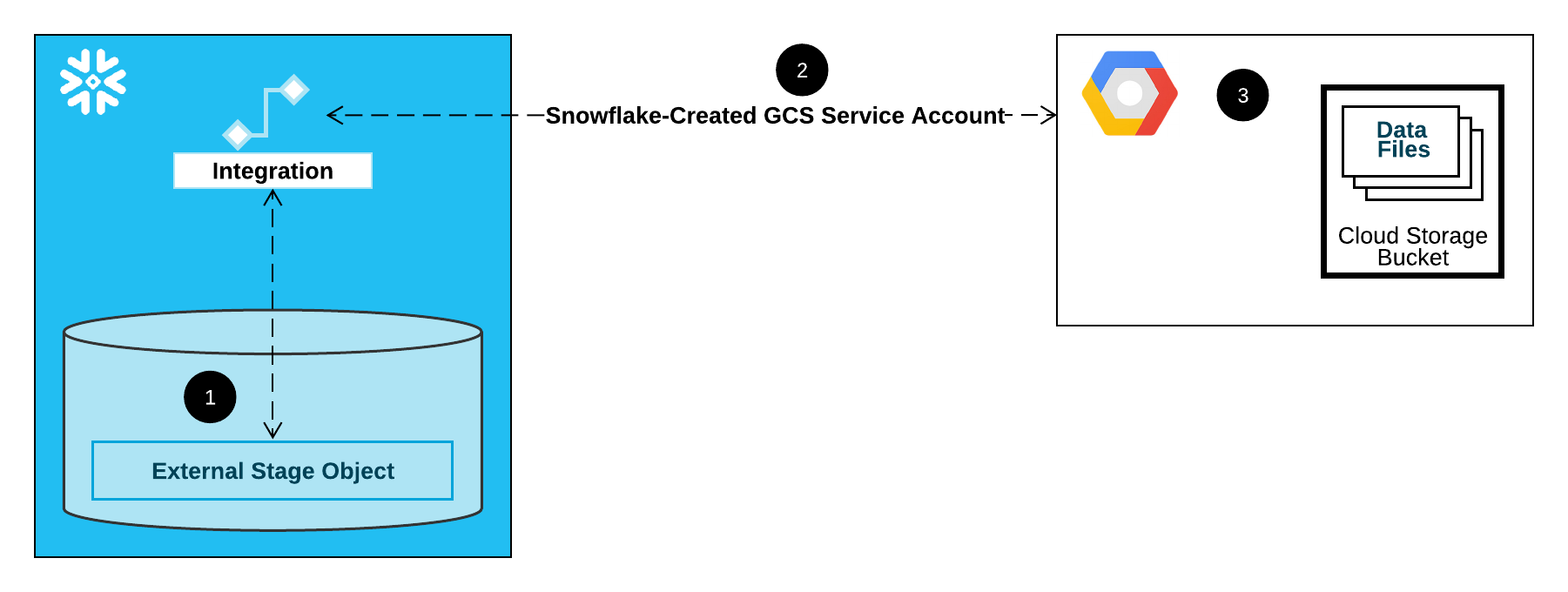

O diagrama a seguir mostra o fluxo de integração para um estágio do armazenamento em nuvem:

Um estágio externo (ou seja, o Cloud Storage) faz referência a um objeto de integração de armazenamento em sua definição.

O Snowflake associa automaticamente a integração do armazenamento com uma conta de serviço de armazenamento em nuvem criada para sua conta. O Snowflake cria uma única conta de serviço que é referenciada por todas as integrações de armazenamento GCS em sua conta Snowflake.

Um editor de projeto para seu projeto de armazenamento em nuvem concede permissões à conta de serviço para acessar o bucket referenciado na definição do estágio. Observe que muitos objetos de preparação externos podem fazer referência a diferentes buckets e caminhos e usar a mesma integração para autenticação.

Quando um usuário carrega ou descarrega dados de ou para um estágio, o Snowflake verifica as permissões concedidas à conta de serviço no bucket antes de permitir ou negar o acesso.

Nesta seção:

Etapa 1: crie uma integração de armazenamento em nuvem no Snowflake¶

Crie uma integração usando o comando CREATE STORAGE INTEGRATION. Uma integração é um objeto Snowflake que delega a responsabilidade de autenticação do armazenamento em nuvem externo a uma entidade gerada pelo Snowflake (ou seja, uma conta de serviço do Cloud Storage). Para acessar os buckets de armazenamento em nuvem, o Snowflake cria uma conta de serviço que pode receber permissões para acessar os buckets que armazenam seus arquivos de dados.

Uma única integração de armazenamento pode oferecer suporte a vários estágios externos (ou seja, GCS). A URL na definição do estágio deve estar alinhada com os buckets GCS (e caminhos opcionais) especificados para o parâmetro STORAGE_ALLOWED_LOCATIONS.

Nota

Somente administradores de conta (usuários com a função ACCOUNTADMIN) ou uma função com o privilégio global CREATE INTEGRATION podem executar este comando SQL.

Onde:

integration_nameé o nome da nova integração.bucketé o nome de um bucket do Cloud Storage que armazena seus arquivos de dados (por exemplo,mybucket). O parâmetro STORAGE_ALLOWED_LOCATIONS obrigatório e o parâmetro STORAGE_BLOCKED_LOCATIONS opcional restringem ou bloqueiam o acesso a estes buckets, respectivamente, quando os estágios que fazem referência a esta integração são criados ou modificados.pathé um caminho opcional que pode ser usado para proporcionar um controle granular sobre objetos no bucket.

O exemplo a seguir cria uma integração que limita explicitamente os estágios externos que utilizam a integração para referenciar um de dois buckets ou caminhos. Em uma etapa posterior, criaremos um estágio externo que referencia um desses buckets e caminhos.

Os estágios externos adicionais que também utilizam esta integração podem fazer referência aos buckets e caminhos permitidos:

Etapa 2: recuperar a conta de serviço de armazenamento em nuvem para sua conta Snowflake¶

Execute o comando DESCRIBE INTEGRATION para recuperar a ID para a conta de serviço de armazenamento em nuvem que foi criada automaticamente para sua conta Snowflake:

Onde:

integration_nameé o nome da integração que você criou em Etapa 1: crie uma integração de armazenamento em nuvem no Snowflake (neste tópico).

Por exemplo:

A propriedade STORAGE_GCP_SERVICE_ACCOUNT na saída mostra a conta de serviço do Cloud Storage criada para sua conta Snowflake (ou seja, service-account-id@project1-123456.iam.gserviceaccount.com). Fornecemos uma única conta de serviço de armazenamento em nuvem para toda a sua conta Snowflake. Todas as integrações de armazenamento em nuvem utilizam essa conta de serviço.

Etapa 3: conceder as permissões da conta de serviço para acessar os objetos do bucket¶

As instruções passo a passo a seguir descrevem como configurar as permissões de acesso do IAM para o Snowflake em seu Google Cloud console para que você possa usar um bucket do Cloud Storage para carregar e descarregar dados:

Create a custom IAM role¶

Crie uma função personalizada que tenha as permissões necessárias para acessar o bucket e obter objetos.

Faça login no Google Cloud console como editor de projeto.

No painel inicial, selecione IAM & Admin » Roles.

Selecione Create Role.

Insira um Title e uma Description opcional para a função personalizada.

Selecione Add Permissions.

Filtre a lista de permissões e adicione o seguinte da lista:

Ação(ões)

Permissões necessárias

Somente carregamento de dados

storage.buckets.getstorage.objects.getstorage.objects.list

Carregamento de dados com opção de limpeza, executando o comando REMOVE no estágio

storage.buckets.getstorage.objects.deletestorage.objects.getstorage.objects.list

Carregamento e descarregamento de dados

storage.buckets.get(para calcular custos de transferência de dados)storage.objects.createstorage.objects.deletestorage.objects.getstorage.objects.list

Apenas descarregamento de dados

storage.buckets.getstorage.objects.createstorage.objects.deletestorage.objects.list

Uso de COPY FILES para copiar arquivos para uma área de preparação externa

Você deve ter as seguintes permissões adicionais:

storage.multipartUploads.abortstorage.multipartUploads.createstorage.multipartUploads.liststorage.multipartUploads.listParts

Selecione Add.

Selecione Create.

Assign the custom role to the Cloud Storage Service Account¶

Faça login no Google Cloud console como editor de projeto.

No painel inicial, selecione Cloud Storage » Buckets.

Filtre a lista de buckets e selecione o bucket que você especificou ao criar sua integração de armazenamento.

Selecione Permissions » View by principals e depois selecione Grant access.

Em Add principals, cole o nome da conta de serviço que você recuperou da saída do comando DESC STORAGE INTEGRATION.

Em Assign roles, selecione a função IAM personalizada que você criou anteriormente e selecione Save.

Importante

Se sua organização do Google Cloud foi criada em 3 de maio de 2024 ou após essa data, o Google Cloud impõe uma restrição de domínio nas políticas de organização do projeto. A restrição padrão lista seu domínio como o único valor permitido.

Para permitir que a conta de serviço Snowflake acesse seu armazenamento, você deve atualizar a restrição de domínio.

Grant the Cloud Storage service account permissions on the Cloud Key Management Service cryptographic keys¶

Nota

Esta etapa é necessária apenas se seu bucket GCS estiver criptografado usando uma chave armazenada no Google Cloud Key Management Service (Cloud KMS).

Faça login no Google Cloud console como editor de projeto.

No painel inicial, pesquise e selecione Security » Key Management.

Selecione o chaveiro que é atribuído ao seu bucket GCS.

Clique em SHOW INFO PANEL no canto superior direito. O painel de informações do chaveiro é exibido.

Clique no botão ADD PRINCIPAL.

No campo New principals, procure o nome da conta de serviço a partir da saída de DESCRIBE INTEGRATION na Etapa 2: recupere a conta de serviço do Cloud Storage para sua conta Snowflake (neste tópico).

A partir do menu suspenso Select a role, selecione a função

Cloud KMS CrytoKey Encryptor/Decryptor.Clique no botão Save. O nome da conta de serviço é adicionado ao menu suspenso da função Cloud KMS CrytoKey Encryptor/Decryptor no painel de informações.

Nota

Você pode usar a função SYSTEM$VALIDATE_STORAGE_INTEGRATION para validar a configuração de sua integração de armazenamento.

Configure automation using GCS Pub/Sub¶

Pré-requisitos¶

As instruções neste tópico consideram que os seguintes itens foram criados e configurados:

- Conta GCP:

Pub/Sub topic that receives event messages from the GCS bucket. For more information, see Create the Pub/Sub topic (in this topic).

Subscription that receives event messages from the Pub/Sub topic. For more information, see Create the Pub/Sub subscription (in this topic).

Para instruções, consulte a documentação Pub/Sub.

- Snowflake:

Tabela de destino no banco de dados Snowflake onde seus dados serão carregados.

Create the Pub/Sub topic¶

Crie um tópico Pub/Sub usando Cloud Shell ou Cloud SDK.

Execute o seguinte comando para criar o tópico e habilitá-lo a escutar a atividade no bucket GCS especificado:

Onde:

<tópico>é o nome para o tópico.<nome-bucket>é o nome do seu bucket GCS.

Se o tópico já existe, o comando o utiliza; caso contrário, é criado um novo tópico.

Para obter mais informações, consulte Uso de notificações Pub/Sub para armazenamento em nuvem na documentação Pub/Sub.

Create the Pub/Sub subscription¶

Crie uma assinatura com entrega por Pull para o tópico Pub/Sub usando a ferramenta de linha de comando gcloud ou a API Cloud Pub/Sub. Para obter instruções, consulte Gerenciamento de tópicos e assinaturas na documentação do Pub/Sub.

Nota

Somente as assinaturas Pub/Sub que utilizam a entrega por Pull padrão têm suporte com o Snowflake. A entrega por Push não tem suporte.

Retrieve the Pub/Sub subscription ID¶

A ID de assinatura de tópico Pub/Sub é usada nestas instruções para permitir o acesso do Snowflake às mensagens de eventos.

Acesse o Console Google Cloud Platform como editor de projeto.

No painel inicial, escolha Big Data » Pub/Sub » Subscriptions.

Copiar a ID na coluna Subscription ID para a assinatura do tópico

Step 1: Create a notification integration in Snowflake¶

Crie uma integração de notificação usando o comando CREATE NOTIFICATION INTEGRATION.

A integração da notificação faz referência à sua assinatura Pub/Sub. O Snowflake associa a integração da notificação com uma conta de serviço GCS criada para sua conta. O Snowflake cria uma única conta de serviço que é referenciada por todas as integrações de notificação GCS em sua conta Snowflake.

Nota

Somente administradores de conta (usuários com a função ACCOUNTADMIN) ou uma função com o privilégio global CREATE INTEGRATION podem executar este comando SQL.

A conta de serviço GCS para integrações de notificação é diferente da conta de serviço criada para integrações de armazenamento.

Uma única integração de notificação oferece suporte para uma única assinatura do Google Cloud Pub/Sub. A referência a uma única assinatura do Pub/Sub em múltiplas integrações de notificação pode resultar na ausência de dados nas tabelas de destino porque as notificações de eventos são divididas entre as integrações de notificação.

Onde:

integration_nameé o nome da nova integração.subscription_idis the subscription name you recorded in Retrieve the Pub/Sub subscription ID.

Por exemplo:

Step 2: Grant Snowflake access to the Pub/Sub subscription¶

Execute o comando DESCRIBE INTEGRATION para recuperar a ID da conta de serviço Snowflake:

Onde:

integration_nameé o nome da integração que você criou em Etapa 1: Criar uma integração de armazenamento no Snowflake.

Por exemplo:

Registre o nome da conta de serviço na coluna GCP_PUBSUB_SERVICE_ACCOUNT, que tem o seguinte formato:

Acesse o Console Google Cloud Platform como editor de projeto.

No painel inicial, escolha Big Data » Pub/Sub » Subscriptions.

Selecione a assinatura a ser configurada para acesso.

Clique em SHOW INFO PANEL no canto superior direito. O painel de informações da assinatura é exibido.

Clique no botão ADD PRINCIPAL.

No campo New principals, procure pelo nome da conta de serviço que você registrou.

A partir do menu suspenso Select a role, selecione Pub/Sub Subscriber.

Clique no botão Save. O nome da conta de serviço é adicionado ao menu suspenso da função Pub/Sub Subscriber no painel de informações.

Navegue até a página Dashboard no Console Cloud e selecione seu projeto na lista suspensa.

Clique no botão ADD PEOPLE TO THIS PROJECT.

Adicione o nome da conta de serviço que você registrou.

A partir do menu suspenso Select a role, selecione Monitoring Viewer.

Clique no botão Save. O nome da conta de serviço é adicionado à função Monitoring Viewer.

(Opcional) Etapa 3: Criar uma área¶

Crie uma área de preparação externa que faça referência ao seu bucket GCS usando o comando CREATE STAGE. O Snowflake lê seus arquivos de dados preparados nos metadados da tabela externa. Você também pode usar um estágio externo já existente.

Nota

Para configurar o acesso seguro ao local de armazenamento em nuvem, consulte Configurar o acesso seguro ao Cloud Storage anteriormente neste tópico.

Para fazer referência a uma integração de armazenamento na instrução CREATE STAGE, a função deve ter o privilégio USAGE para o objeto de integração de armazenamento.

O exemplo a seguir cria um estágio chamado mystage no esquema ativo para a sessão do usuário. O URL de armazenamento em nuvem inclui o caminho files. O estágio faz referência a uma integração de armazenamento chamada my_storage_int:

Etapa 4: criar uma tabela externa¶

Crie uma tabela externa usando o comando CREATE EXTERNAL TABLE.

Por exemplo, crie uma tabela externa no esquema mydb.public que leia dados JSON de arquivos preparados no estágio mystage com o caminho path1/.

O parâmetro INTEGRATION faz referência à integração de notificação my_notification_int criada na Etapa 1: Criar uma integração de notificação no Snowflake. Você deve inserir o nome da integração em letras maiúsculas.

O parâmetro AUTO_REFRESH é TRUE por padrão:

Após concluir essa etapa, a área de preparação externa com atualização automática é configurada.

Quando arquivos de dados novos ou atualizados são adicionados ao bucket GCS, a notificação de evento informa ao Snowflake para verificá-los nos metadados da tabela externa.

Etapa 5: atualizar manualmente os metadados da tabela externa¶

Atualize manualmente os metadados de tabela externa uma vez usando ALTER EXTERNAL TABLE com o parâmetro REFRESH; por exemplo:

Esta etapa sincroniza os metadados com a lista de arquivos no estágio e caminho na definição da tabela externa. Além disso, esta etapa garante que a tabela externa possa ler os arquivos de dados na área e caminho especificados e que nenhum arquivo tenha sido perdido na definição da tabela externa.

Se a lista de arquivos na coluna file não corresponder às suas expectativas, verifique os caminhos na definição da tabela externa e na definição da área de preparação externa. Qualquer caminho na definição da tabela externa é anexado a qualquer caminho especificado na definição do estágio. Para obter mais informações, consulte CREATE EXTERNAL TABLE.

Importante

Se esta etapa não for concluída com sucesso pelo menos uma vez após a criação da tabela externa, a consulta da tabela externa não retornará nenhum resultado até que uma notificação do Pub/Sub atualize os metadados da tabela externa automaticamente pela primeira vez.

Esta etapa garante que os metadados sejam sincronizados com todas as alterações na lista de arquivos ocorridas após a Etapa 4. Depois disso, as notificações de eventos Pub/Sub acionam automaticamente a atualização dos metadados.

Etapa 6: configurar a segurança¶

Para cada função adicional que você usará para consultar a tabela externa, conceda privilégios de controle de acesso suficientes aos vários objetos (ou seja, bancos de dados, esquemas, áreas e tabelas) usando GRANT <privilégios> … TO ROLE:

Objeto |

Privilégio |

Notas |

|---|---|---|

Banco de dados |

USAGE |

|

Esquema |

USAGE |

|

Estágio nomeado |

USAGE , READ |

|

Formato de arquivo nomeado |

USAGE |

Opcional; necessário somente se a área criada em (Opcional) Etapa 3: Criar uma área fizer referência a um formato de arquivo nomeado. |

Tabela externa |

SELECT |