Snowflake Postgres-Netzworking¶

Standardmäßig stellt Snowflake Postgres jede neue -Instanz innerhalb eines neuen privaten Netzwerks in der von Ihnen ausgewählten Cloudregion bereit. Jedes Netzwerk ist von anderen Netzwerken in derselben Cloudregion getrennt und privat.

Standardmäßig erlauben Snowflake Postgres-Instanzen keine eingehenden Verbindungen. Der Datenverkehr zu/von Ihren Snowflake Postgres-Instanzen kann auf eine der beiden folgenden Arten aktiviert werden:

Fügen Sie eine Netzwerkrichtlinie hinzu, die Postgres-Netzwerkregeln für den Dateneingang und/oder Datenausgang enthält. Diese Option ist für alle Konten verfügbar.

Konfigurieren Sie Private Link-Verbindungen zu/von privaten Netzwerken von Cloudanbietern. Diese Option ist für Business Critical Edition-Konten (oder höher) verfügbar.

Snowflake Postgres Netzwerkrichtlinien und -regeln¶

Netzwerkrichtlinien und Netzwerkregeln für Snowflake Postgres-Instanzen funktionieren ähnlich wie für andere Snowflake-Ressourcen. Die zentralen Unterschiede lauten:

Netzwerkrichtlinien müssen nicht aktiviert werden, damit sie mit Snowflake Postgres-Instanzen genauso verwendet werden können wie bei Snowflake-Konten, -Benutzenden und anderen Sicherheitsintegrationen. Netzwerkrichtlinien für Snowflake Postgres-Instanzen werden stattdessen direkt zum Zeitpunkt der Erstellung der Instanzen an die Instanzen angehängt. Bei bestehenden Instanzen können auch die Netzwerkrichtlinien geändert werden.

Snowflake Postgres-Instanzen verwenden nur die Eigenschaften ALLOWED_NETWORK_RULE_LIST und BLOCKED_NETWORK_RULE_LIST von Netzwerkrichtlinien. Die Eigenschaften BLOCKED_IP_LIST und ALLOWED_IP_LIST werden ignoriert.

Netzwerkregeln für Snowflake Postgres-Instanzen sollten entweder den Modus „Postgres Ingress“ oder „Postgres Egress“ verwenden. Regeln, die diese Modi verwenden, sind derzeit auf den Typ IPv4 beschränkt.

Netzwerkregeln, die in einer Netzwerkrichtlinie andere Modi als „Postgres Ingress“ oder „Postgres Egress“ verwenden, werden von Snowflake Postgres-Instanzen ignoriert, die diese Regeln verwenden.

Warnung

Snowflake empfiehlt, Ihre Netzwerkrichtlinien so restriktiv wie möglich zu gestalten. Durch das Anwenden einer Richtlinie mit einer 0.0.0.0/0-Netzwerkregel wird der Server für Verbindungen von überall im Internet geöffnet. Aus diesem Grund rät Snowflake von der Verwendung von Richtlinien mit 0.0.0.0/0-Regeln für Ihre Snowflake Postgres-Instanzen ab.

Berechtigungen¶

Um neue Netzwerkrichtlinien zu erstellen, müssen Snowflake-Benutzende über die Berechtigung CREATE NETWORK POLICY im Konto verfügen.

Um neue Netzwerkregeln erstellen zu können, müssen Snowflake-Benutzende über die CREATE NETWORK RULE-Berechtigung im Schema verfügen, in dem die Regeln erstellt werden sollen.

Um eine bestehende Netzwerkrichtlinie an eine Snowflake-Instanz anzuhängen, müssen Snowflake-Benutzer Eigentümer der Netzwerkrichtlinie sein oder vom Eigentümer der Richtlinie die Berechtigung GRANT zur Nutzung erhalten haben.

Beispiel für Snowflake Postgres-Netzwerkrichtlinien und -regeln¶

Nehmen wir Folgendes an:

Sie möchten den eingehenden Datenverkehr zu einer neuen Postgres-Instanz aus Ihrem Unternehmen zulassen, und die öffentliche IP-Adresse Ihres Geschäftsnetzwerk-Routers ist

23.206.171.35.Sie möchten auch ausgehenden Datenverkehr von der neuen Postgres-Instanz zu Ihrem Postgres-Server über eine Postgres Foreign Data Wrapper-Verbindung zulassen.

Dafür erstellen wir eine neue Richtlinie, die sowohl eine Postgres Ingress-Netzwerkregel als auch eine Postgres Egress-Netzwerkregel enthält.

Erstellen Sie zwei neue Netzwerkregeln. Verwenden Sie

23.206.171.35/32als einzigen Netzwerkbezeichner für beide, und verwenden Sie „Postgres Ingress“ als Mode für einen und „Postgres Egress“ als Mode für den anderen.Erstellen Sie eine neue Netzwerkrichtlinie, bei der beide neuen Regeln in der Allowed-Liste enthalten sind.

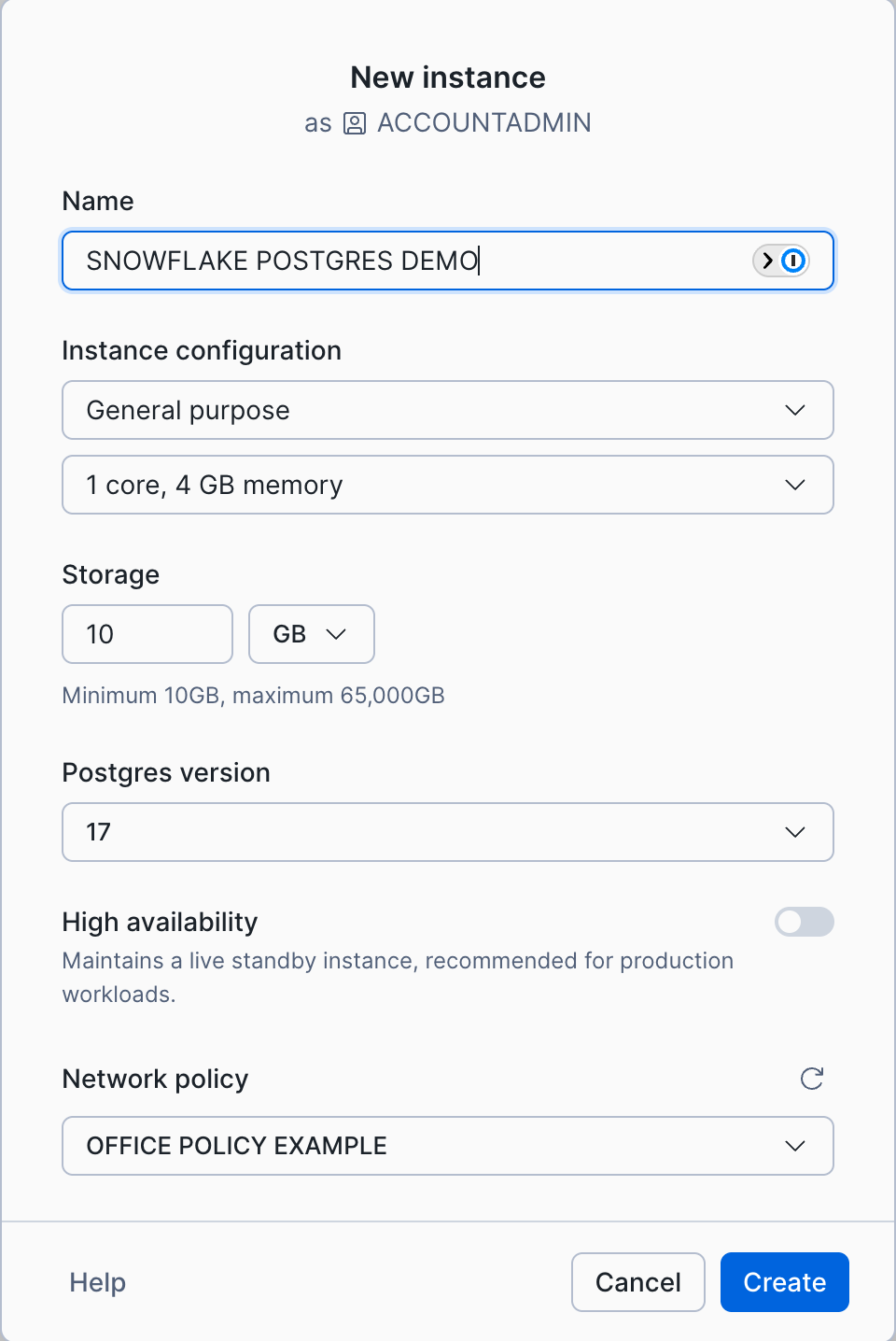

Wählen Sie im Navigationsmenü die Option Postgres aus.

Wählen Sie + Create aus.

Wenn Sie die gewünschten Details für die Konfiguration der Instanz auswählen, stellen Sie sicher, dass Sie im Auswahlfeld Network policy Ihre neue Richtlinie auswählen. In der Abbildung unten haben wir die Richtlinie

OFFICE POLICY EXAMPLEausgewählt.

Erstellen von Dateneingangsregeln zum Zeitpunkt der Instanzerstellung¶

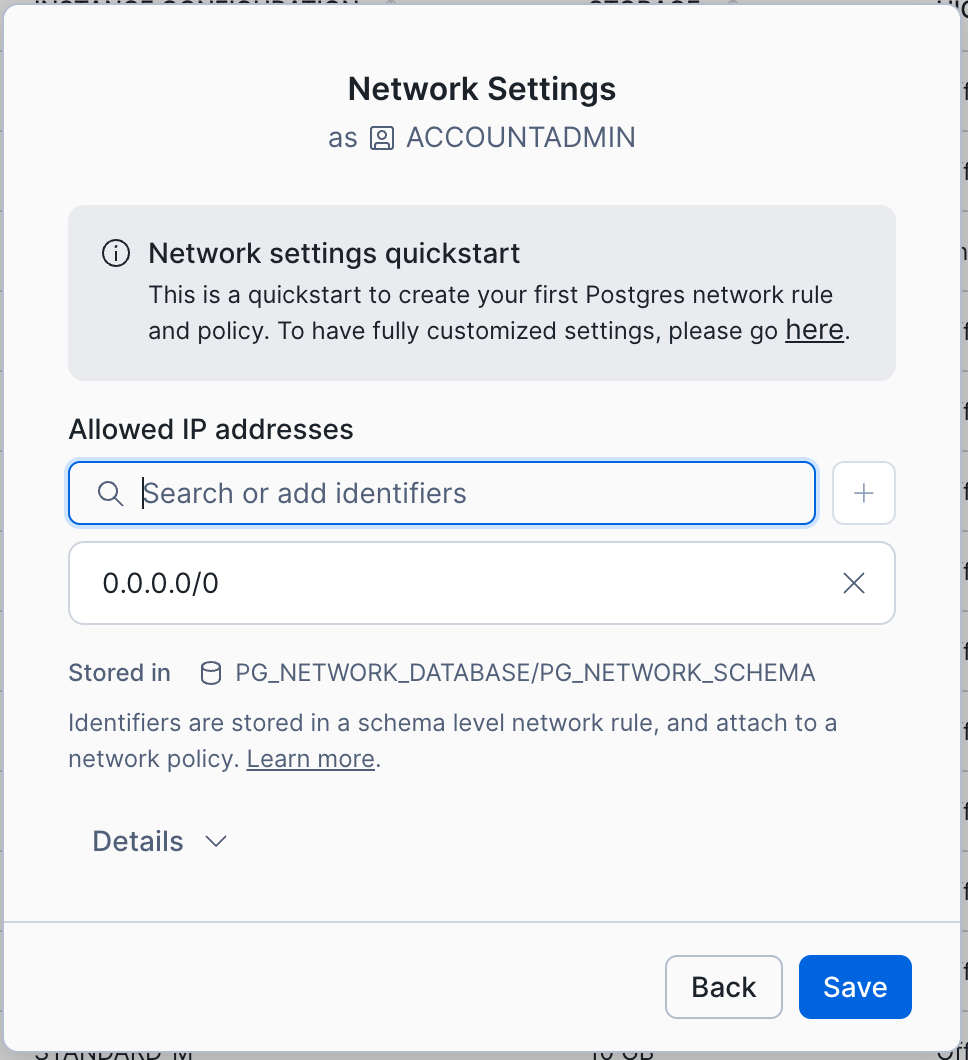

Anstatt Ihre Netzwerkrichtlinie und Regeln zu erstellen, bevor Sie Ihre Snowflake Postgres-Instanz erstellen, können Sie eine Richtlinie mit Postgres-Dateneingangsregeln erstellen, wenn Sie Snowflake-Postgres-Instanzen über Snowsight erstellen.

Wählen Sie im Navigationsmenü die Option Postgres aus.

Wählen Sie auf der Seite Postgres Instances die Schaltfläche Create oben rechts aus.

Wählen Sie Ihre Instanzkonfiguration aus, aber wählen Sie im Bereich Network policy nichts aus.

Nachdem Sie Create ausgewählt haben, werden in einem neuen Dialogfeld die Anmeldeinformationen für die Verbindung des

snowflake_admin:doc:` Postgres-Benutzenden </user-guide/snowflake-postgres/connecting-to-snowflakepg>` angezeigt. Nachdem Sie diese Anmeldeinformationen an einem sicheren Ort gespeichert haben, wählen Sie Continue to network settings aus.Geben Sie im Dialogfeld Network Settings (unten dargestellt) die IP-Adresse und/oder CIDR-Werte ein, für die Sie Postgres-Dateneingangsregeln erstellen möchten, und drücken Sie die Eingabetaste, um jeden einzelnen zur Liste hinzuzufügen.

Erweitern Sie den Abschnitt Details, um Ihre neuen Netzwerkregel- und/oder Richtliniennamen bei Bedarf zu bearbeiten.

Wählen Sie Save aus, um Ihre neue Postgres-Eingangsdaten-Netzwerkrichtlinie zu erstellen und sie automatisch an Ihre Instanz anhängen zu lassen, sobald sie aktiv ist.

Snowflake Postgres Private Link¶

Private Link für Snowflake Postgres-Instanzen ist für Konten der Business Critical Edition und höher verfügbar.

Um Private Link für eine Snowflake Postgres-Instanz zu aktivieren, folgen Sie zunächst den Anweisungen zur Aktivierung von Private Link zwischen Ihrem Cloudanbieter-Konto und Ihrem Snowflake-Konto:

Berechtigungen¶

To enable Private Link for Snowflake Postgres instances, Snowflake users must have the following privileges.

MANAGE POSTGRES PRIVATE CONNECTIVITY ON ACCOUNT

OWNERSHIP oder MANAGE für jede gegebene Snowflake Postgres-Instanz

Einrichten von Private Link für Snowflake Postgres-Instanzen¶

Sobald Sie Private Link zwischen Ihrem Cloudanbieter und Snowflake-Konten aktiviert und die erforderlichen Berechtigungen bereitgestellt haben, können Sie Private Link für Snowflake Postgres-Instanzen für einzelne Instanzen wie folgt aktivieren.

Wenn Sie nicht beabsichtigen, zusätzlich zu Ihrer Private Link-Verbindung weitere Netzwerkrichtlinienregeln für Ihre Instanz einzurichten, wählen Sie „Private Link“ für die Network Security option im Dialogfeld New instance aus. Wenn Sie eine Netzwerkrichtlinie einrichten oder verwenden möchten, wählen Sie stattdessen Network policy aus und folgen Sie den vorherigen Anweisungen zu Netzwerkrichtlinien.

Sobald eine Instanz aktiv ist, können Sie Private Link dafür aktivieren:

Wählen Sie im Navigationsmenü die Option Postgres und dann Ihre Instanz aus.

Wählen Sie im Bereich Instance details der Instanz das Bearbeitungssymbol im Abschnitt Private Link aus.

Es wird ein Bestätigungsdialogfeld angezeigt, in dem Sie aufgefordert werden, die Einrichtung von Private Link für Ihren Clouddienstanbieter zu bestätigen. Wählen Sie Enable aus. Beachten Sie, dass dieser Schritt bis zu 10 Minuten dauern kann.

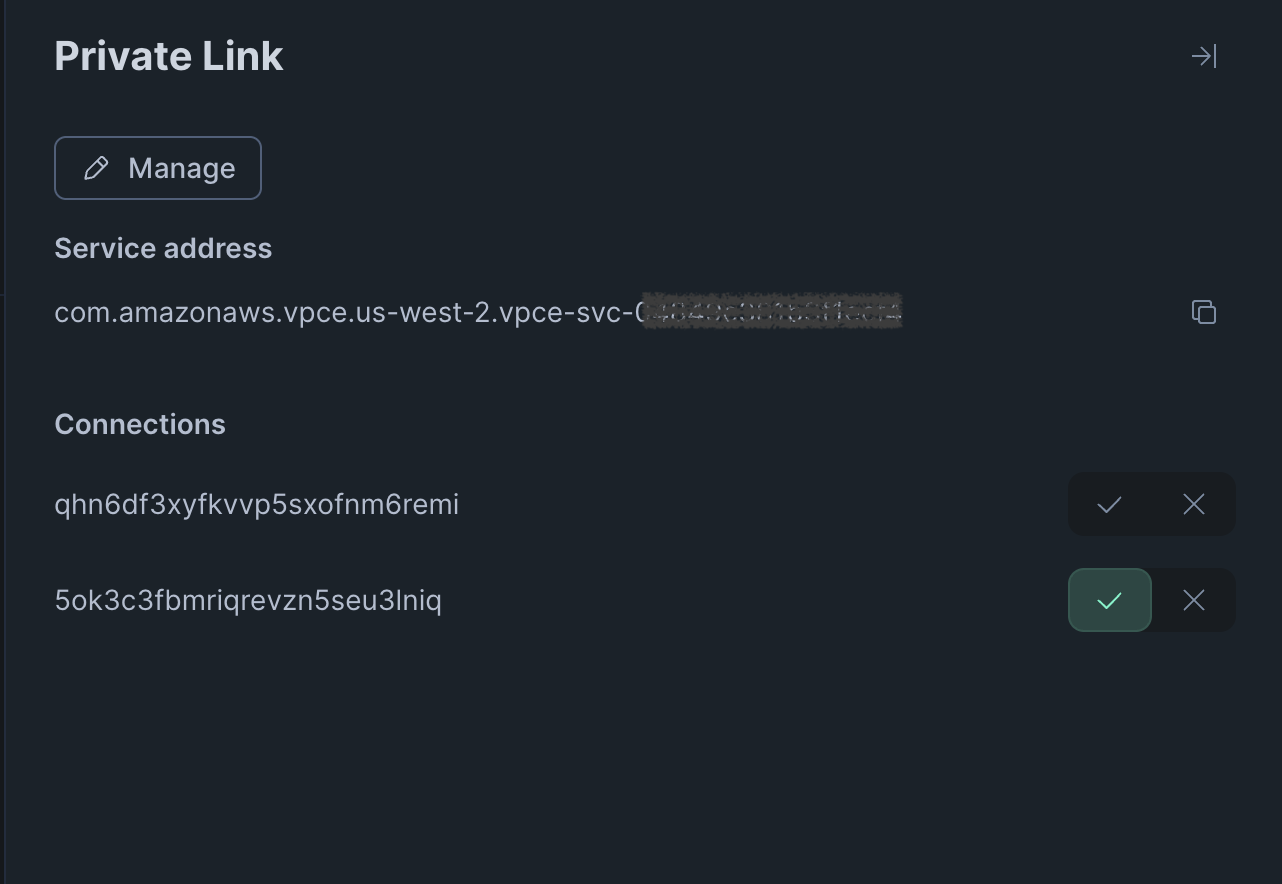

Sobald Private Link für Ihre Snowflake Postgres-Instanz aktiv ist, können Sie neue Private Link-Verbindungen dafür einrichten:

Wählen Sie im Navigationsmenü die Option Postgres und anschließend Ihre Instanz aus, um die zugehörige Detailseite anzuzeigen.

Wählen Sie im Abschnitt Private Link das Bearbeitungssymbol rechts aus, um den Bereich „Private Link“ anzuzeigen (siehe unten).

Verwenden Sie die angezeigte Service address, um eine Private Link-Verbindungsanforderung vom privaten Netzwerk Ihres Cloudanbieterkontos zu stellen.

Aktualisieren Sie die Detailseite Ihrer Snowflake Postgres-Instanz. Der Private Link-Bereich hat jetzt einen neuen Verbindungseintrag für Ihre Anforderung, wobei weder check mark (akzeptieren) noch x mark (ablehnen) aktiviert ist. Aktivieren Sie check mark, um die Verbindung zu akzeptieren.

Sie können jetzt eine Verbindung zu Ihrer Snowflake Postgres-Instanz von Hosts im privaten Netzwerk des Clouddienstanbieter aus herstellen.

Sie können Private Link für eine aktive Instanz mit Snowflake SQL wie folgt aktivieren:

Dieser asynchrone Vorgang kann bis zu 10 Minuten dauern. Um den Status zu verfolgen, überprüfen Sie den Wert von privatelink_service_identifier, der von DESCRIBE POSTGRES INSTANCE zurückgegeben wird:

Derselbe privatelink_service_identifier wird für den Instanzen-Eintrag in der Ausgabe von SHOW POSTGRES INSTANCES angezeigt:

Wenn die Spalte privatelink_service_identifier einen anderen Wert als NULL anzeigt, können Sie diesen Bezeichner verwenden, um eine Private Link-Verbindungsanforderung von dem privaten Netzwerk Ihres Clouddienstanbieter-Kontos zu stellen, das Sie für Private Link-Verbindungen zu Ihrem Snowflake-Konto aktiviert haben.

Nachdem Sie diese Verbindungsanforderung vom privaten Netzwerk Ihres Cloudanbieterkontos aus gestellt haben, suchen Sie die Anforderung für die Snowflake Postgres-Instanz:

Dieser Befehl gibt die folgenden Spalten zurück:

endpointconnection_idstatus

Ihre Verbindungsanforderung wird ein Eintrag mit dem endpoint-Wert des Private Links für das private Netzwerk Ihres Cloudanbieters zusammen mit dem status-Wert pending sein.

Sie können eine oder mehrere ausstehende Private Link-Verbindungsanfragen annehmen, indem Sie einen ALTER POSTGRES INSTANCE-Befehl ausführen:

Sie können eine oder mehrere ausstehende oder bereits genehmigte Private Link-Verbindungsanfragen widerrufen, indem Sie folgenden Befehl ausführen:

Verbinden mit Snowflake Postgres-Instanzen über Private Links¶

Anstatt den hostname der Snowflake Postgres-Instanz zu verwenden, sollten Verbindungen zu Snowflake Postgres-Instanzen über Private Link-Setups mit dem DNS-Hostnamen hergestellt werden, der auf dem privaten Netzwerk Ihres Clouddienstanbieters für Private Link konfiguriert ist.